Управління ризиками в ЗМІ для руху учнів (M2DMM)

Управління ризиками – це не просто, це не одноразова подія чи рішення, але воно важливе. Він також є цілісним, вибір, який ви робите (або не робите) в одній сфері, впливає на все. Ми хочемо підготувати вас, поділившись деякими найкращими практиками, які ми підібрали на цьому шляху. Давайте мужньо протистояти страху, підкоряючись мудрості, і нехай Бог дасть нам розуміння, щоб розрізняти між ними.

Якщо ви хочете додати щось, про що дізналися, не соромтеся залишити коментар внизу.

Додайте захист своїм пристроям

Включіть у свої партнерські угоди обов’язок учасників M2DMM захищати свої пристрої (наприклад, ноутбук, настільний комп’ютер, планшет, жорсткий диск, мобільний телефон).

➤ Увімкніть блокування екрана (наприклад, якщо ваш пристрій не буде активним протягом 5 хвилин, він заблокується та потребуватиме пароль).

➤ Створіть надійні паролі/біометричні дані для доступу до пристроїв.

➤ Шифруйте пристрої.

➤ Встановіть антивірусну програму.

➤ Завжди встановлюйте останні оновлення.

➤ Не вмикайте автозаповнення.

➤ Не залишайтеся в облікових записах.

➤ Використовуйте VPN для роботи.

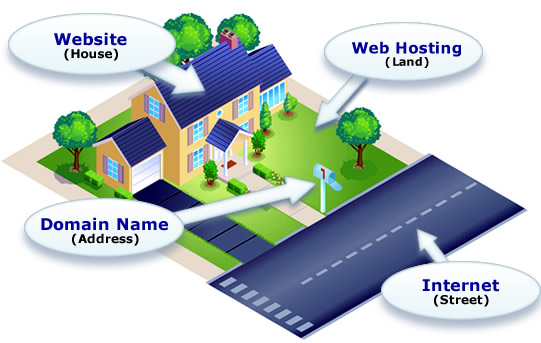

Рівень захищених сокетів (SSL) або HTTPS

Якщо сайт не має SSL-сертифіката, його необхідно налаштувати. SSL використовується для захисту конфіденційної інформації, що надсилається через Інтернет. Він зашифрований таким чином, що призначений одержувач є єдиним, хто може отримати до нього доступ. SSL є життєво важливим для захисту від хакерів.

Знову ж таки, якщо ви створили веб-сайт, будь то молитовний, євангельський або Учень. Інструменти наприклад, вам потрібно налаштувати SSL.

Якщо на сайті є сертифікат SSL, URL-адреса починатиметься з https://. Якщо він не має SSL, він почнеться з http://.

Найпростіший спосіб налаштувати SSL – за допомогою служби хостингу. Google назву вашої служби хостингу та те, як налаштувати SSL, і ви зможете знайти інструкції, як це зробити.

Приклади розміщення сайтів і їхні посібники з налаштування SSL:

Безпечне резервне копіювання

Безпечне резервне копіювання має вирішальне значення в управлінні ризиками. Ви повинні мати резервні копії всіх своїх веб-сайтів, включаючи екземпляр Disciple.Tools. Зробіть це також для своїх персональних пристроїв!

Якщо у вас є безпечні резервні копії, вам не доведеться турбуватися про збої веб-сайтів, випадкове видалення та інші серйозні помилки.

Резервні копії веб-сайтів

Основне сховище: Налаштуйте щотижневе автоматичне резервне копіювання в безпечне місце зберігання. Ми рекомендуємо Amazon S3.

Вторинне та третинне зберігання: Час від часу, особливо після значних оновлень, створюйте копії цих резервних копій у кількох інших безпечних місцях зберігання (наприклад, на Google Диску та/або зашифрованому та захищеному паролем зовнішньому жорсткому диску)

Якщо ви використовуєте WordPress, розгляньте ці плагіни резервного копіювання:

Рекомендуємо та використовуємо UpraftPlus для наших резервних копій. Безкоштовна версія не створює резервні копії даних Disciple.Tools, тому, щоб використовувати цей плагін, ви повинні заплатити за преміум-акаунт.

Ми також тестували BackWPup. Цей плагін безкоштовний, але його налаштування складніше.

Обмежений доступ

Чим ширший доступ ви надаєте до облікових записів, тим вищий ризик. Не всім потрібно мати роль адміністратора веб-сайту. Адміністратор може робити з сайтом будь-що. Дізнайтеся про різні ролі для вашого сайту та розподіліть їх відповідно до обов’язків людини.

Якщо є порушення, ви хочете, щоб була доступна найменша кількість інформації. Не надавайте доступ до цінних облікових записів людям, які їх не обслуговують кібербезпека Кращі практики.

Застосуйте цей принцип до веб-сайтів, облікових записів у соціальних мережах, менеджерів паролів, служб електронного маркетингу (наприклад, Mailchimp) тощо.

Якщо ви використовуєте сайт WordPress, ви можете змінити роль користувача та налаштування дозволів.

Захищені паролі

По-перше, НЕ ДІЛІТЬСЯ ПАРОЛЯМИ іншим. Якщо з будь-якої причини вам доведеться змінити пароль, пізніше.

По-друге, ЖИТТЄВО ВАЖЛИВО, щоб кожен, хто є частиною вашої команди M2DMM, використовував надійні паролі.

Чим більше людина має доступ, тим свідоміше їй потрібно буде мати інший надійний пароль для КОЖНОГО облікового запису.

Ці паролі майже неможливо запам’ятати, і нерозумно записувати паролі в блокнот або зберігати їх безпосередньо на комп’ютері. Розгляньте можливість використання такого менеджера паролів, як 1Password.

Переконайтеся, що на вашу електронну адресу ви зареєструвалися Чи мене розкрали?. Цей сайт сповістить вас, коли ваша електронна пошта з’явиться в зламаній та витоку бази даних в Інтернеті. Якщо це станеться, негайно змініть пароль.

Двоетапна перевірка

По можливості використовуйте двоетапну перевірку. Це забезпечить ваші цифрові облікові записи найбільшим захистом від хакерів. Однак це так імператив щоб ви надійно зберігали резервні коди для кожного облікового запису, з яким його використовуєте. Це на випадок, якщо ви випадково втратите пристрій, який використовуєте для двоетапної перевірки.

Безпечна електронна пошта

Вам потрібна служба електронної пошти, яка підтримує найновіші функції безпеки. Крім того, не використовуйте своє особисте ім’я чи ідентифікаційні дані в інформації користувача.

Gmail є однією з провідних служб електронної пошти для захисту електронної пошти. Якщо ви ним користуєтеся, він зливається з усім, і не створюється враження, що ви намагаєтеся бути в безпеці.

Protonmail є новішим і наразі має активні оновлення. Якщо ви використовуєте його, очевидно, що ви намагаєтеся використовувати безпечну електронну пошту, і вона не змішується з іншими електронними листами.

Віртуальні приватні мережі (VPN)

VPN – це те, що варто враховувати, коли ви створюєте a управління ризиками планувати. Якщо ви живете в зоні високого ризику, VPN стане ще одним рівнем захисту для роботи M2DMM. Якщо ви цього не зробите, це може знадобитися, а може й не знадобитися.

Не використовуйте VPN під час доступу до Facebook, оскільки це може призвести до того, що Facebook закриє ваш рекламний обліковий запис.

VPN змінюють IP-адресу комп’ютера та надають вашим даним додатковий рівень захисту. Вам знадобиться VPN, якщо ви не хочете, щоб місцева влада чи Інтернет-провайдер бачили, які веб-сайти ви відвідуєте.

Майте на увазі, VPN сповільнюють швидкість з’єднання. Вони можуть перешкоджати роботі служб і веб-сайтів, які не люблять проксі-сервери, і це може призвести до позначення вашого облікового запису.

Ресурси VPN

Ресурси VPN

- Перевіряти Найкраща служба VPN 2019 року від Tech Radar

- Легко налаштувати VPN таким чином, щоб він фактично не захищав вас від стеження. Щоб перевірити, чи ваша VPN працює належним чином, відвідайте https://ipleak.net/ or https://www.wizcase.com/tools/whats-my-ip/.

Цифровий герой

Коли ви налаштовуєте цифрові облікові записи, вони запитуватимуть особисту інформацію, таку як ім’я, адреса, номери телефонів, дані кредитної картки тощо.

Щоб додати додатковий рівень безпеки, подумайте про наймання a Цифровий герой вашій команді. Цифровий герой добровільно надає свою особу для створення цифрових облікових записів.

Цифровий герой представляє юридичну особу, як-от бізнес, некомерційну організацію чи організацію, для створення мета-облікового запису бізнесу від імені юридичної особи. Meta є материнською компанією Facebook і Instagram.

Це особа, яка не живе в країні і здатна захистити міністерство від локальних загроз безпеці (наприклад, хакерів, ворожих груп чи урядів тощо).

Зашифровані жорсткі диски

Як і VPN і Digital Heros, наявність повністю зашифрованих жорстких дисків є найкращою практикою управління ризиками для галузей високого ризику.

Обов’язково повністю зашифруйте жорсткі диски на всіх своїх пристроях (наприклад, ноутбуці, комп’ютері, планшеті, зовнішньому жорсткому диску, мобільному телефоні)

iPhone та iPad

Поки на пристрої iOS встановлено пароль, він зашифрований.

Ноутбуки

Той, хто має фізичний доступ до вашого комп’ютера, не потребує вашого пароля для перегляду файлів. Вони можуть просто вийняти жорсткий диск і вставити його в іншу машину для читання файлів. Єдине, що може перешкодити цьому, це шифрування повного диска. Не забувайте свій пароль, без нього ви не зможете прочитати диск.

OS X 10.11 або новіша версія:

1. Клацніть меню «Яблуко», а потім «Системні параметри».

2. Натисніть «Безпека та конфіденційність».

3. Відкрийте вкладку FileVault.

4. FileVault — це назва функції шифрування повного диска OS X, і її потрібно ввімкнути.

ОС Windows 10:

Новіші ноутбуки з Windows 10 автоматично вмикають повне шифрування диска, якщо ви входите за допомогою облікового запису Microsoft.

Щоб перевірити, чи ввімкнено шифрування повного диска:

1. Відкрийте програму Налаштування

2. Перейдіть до System > About

3. Знайдіть параметр «Шифрування пристрою» внизу панелі «Про програму».

Примітка: якщо у вас немає розділу під назвою «Шифрування пристрою», знайдіть параметр під назвою «Налаштування BitLocker».

4. Клацніть на ньому та перевірте, чи кожен диск має позначку «BitLocker увімкнено».

5. Якщо ви натискаєте на нього, але нічого не відбувається, у вас не ввімкнено шифрування, і вам потрібно його ввімкнути.

Зовнішні жорсткі диски

Якщо ви втратите зовнішній жорсткий диск, будь-хто може взяти та прочитати його вміст. Єдине, що може запобігти цьому, це шифрування повного диска. Це також стосується USB-накопичувачів і будь-яких пристроїв зберігання. Не забувайте свій пароль, без нього ви не зможете прочитати диск.

OS X 10.11 або новіша версія:

Відкрийте Finder, клацніть диск правою кнопкою миші та виберіть «Отримати інформацію». У рядку з позначкою «Формат» має бути написано «зашифровано», як на цьому знімку екрана:

ОС Windows 10:

Шифрування зовнішніх дисків доступне лише за допомогою функції BitLocker, яка включена лише в Windows 10 Professional або новішої версії. Щоб перевірити, чи ваш зовнішній диск зашифровано, натисніть клавішу Windows, введіть «BitLocker Drive Encryption» і відкрийте програму «BitLocker Drive Encryption». Зовнішній жорсткий диск повинен бути позначений словами «BitLocker on». Ось скріншот користувача, який ще не зашифрував розділ C::

Обрізання даних

Видалити старі дані

Розумно видалити непотрібні дані, які більше не корисні або термін дії яких минув. Це можуть бути старі резервні копії чи файли або минулі інформаційні бюлетені, збережені на Mailchimp.

Google Yourself

Щонайменше щомісяця шукайте в Google своє ім’я та електронну адресу.

- Якщо ви виявите щось, що може загрожувати вашій безпеці, негайно попросіть того, хто розмістив цю інформацію в Інтернеті, видалити її.

- Після видалення або зміни вашої особи, видалити його з кешу Google

Посилити безпеку акаунтів у соціальних мережах

Будь то особисте чи пов’язане зі служінням, перевірте налаштування безпеки своїх облікових записів у соціальних мережах. Переконайтеся, що у вас немає компрометуючих публікацій або зображень. Чи встановлено як приватне? Переконайтеся, що програми сторонніх розробників не мають більшого доступу, ніж вони повинні.

Розділіть робоче та особисте середовище

Для більшості це, мабуть, найскладніше. Однак, якщо ви зробите це з самого початку, буде легше.

Використовуйте окремі браузери для роботи та особистого життя. У цих браузерах використовуйте незалежні облікові записи менеджера паролів. Таким чином історія пошуку веб-сайту та закладки розділяються.

Створіть оцінку ризиків і план дій у надзвичайних ситуаціях

Під час роботи в зонах високого ризику документи щодо оцінки ризиків і планування на випадок надзвичайних ситуацій (RACP) розроблені, щоб допомогти вам визначити будь-які потенційні загрози безпеці, які можуть виникнути у вашому контексті M2DMM, і створити відповідний план реагування, якщо вони виникнуть.

Ви можете домовитися як команда про те, як ви будете ділитися інформацією про свою участь у роботі, як ви будете спілкуватися в електронному вигляді та вказівки щодо довіри команди.

Помолившись, перелічіть можливі загрози, рівень ризику загрози, зв’язки та способи запобігання або боротьби з загрозою.

Заплануйте регулярний аудит безпеки

Остання рекомендація полягає в тому, щоб ваша команда M2DMM подумала про планування періодичного аудиту безпеки. Застосовуйте ці найкращі практики, а також ті, які ви дізналися після проведення оцінки та плану управління ризиками на місці. Переконайтеся, що кожна особа заповнила контрольний список для оптимальної безпеки.

Використовуйте Контрольний список аудиту управління ризиками Kingdom.Training

Використовуйте Контрольний список аудиту управління ризиками Kingdom.Training