Управление на риска в движенията на медиите към учениците (M2DMM)

Управлението на риска не е просто, не е еднократно събитие или решение, но е от съществено значение. Той също така е цялостен, изборите, които правите (или не успявате да направите) в една област, засягат цялото. Искаме да ви подготвим, като споделим някои от най-добрите практики, които сме събрали по пътя. Нека смело да се противопоставяме на страха, като същевременно се поддаваме на мъдростта, и нека Бог ни даде прозрението да различаваме между двете.

Ако искате да добавите нещо, което сте научили, не се колебайте да оставите коментар в долната част.

Добавете защита към вашите устройства

Направете част от вашите споразумения за партньорство, че членовете на M2DMM трябва да защитават своите устройства (т.е. лаптоп, настолен компютър, таблет, твърд диск, мобилен телефон)

➤ Включете заключването на екрана (напр. ако устройството ви не е активно в продължение на 5 минути, то ще се заключи и ще изисква парола).

➤ Създайте силни пароли/биометрични данни за достъп до устройства.

➤ Шифроване на устройства.

➤ Инсталирайте антивирусно приложение.

➤ Винаги инсталирайте най-новите актуализации.

➤ Избягвайте включването на автоматично попълване.

➤ Не оставайте влезли в акаунти.

➤ Използвайте VPN за работа.

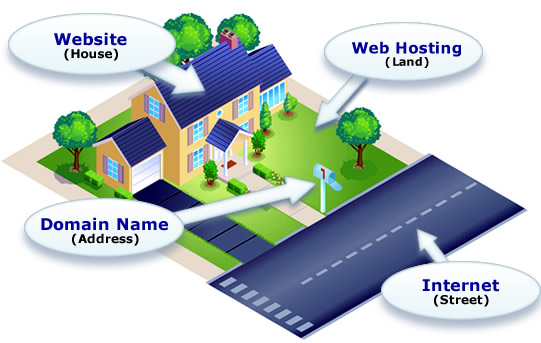

Secure Sockets Layer (SSL) или HTTPS

Ако даден сайт няма SSL сертификат, тогава е жизненоважно той да бъде настроен. SSL се използва за защита на поверителна информация, изпратена по интернет. Той е криптиран, така че предвиденият получател да е единственият, който има достъп до него. SSL е жизненоважен за защита срещу хакери.

Отново, ако сте създали уебсайт, независимо дали е молитвен уебсайт, евангелски сайт или Ученик.Инструменти Например, трябва да настроите SSL.

Ако даден сайт има SSL сертификат, URL адресът ще започва с https://. Ако няма SSL, ще започне с http://.

Най-лесният начин да настроите SSL е чрез вашата хостинг услуга. Google името на вашата хостинг услуга и как да настроите SSL и трябва да можете да намерите инструкции как да направите това.

Примери за хостинг сайтове и техните ръководства за настройка на SSL:

Сигурни резервни копия

Сигурните резервни копия са от решаващо значение за управлението на риска. Трябва да имате резервни копия на вашите резервни копия за всичките си уебсайтове, включително екземпляра на Disciple.Tools. Направете това и за вашите лични устройства!

Ако разполагате със защитени резервни копия, тогава няма да се налага да се притеснявате за сривове на уебсайтове, случайни изтривания и други големи грешки.

Архивиране на уебсайтове

Основно съхранение: Настройте автоматично архивиране всяка седмица на защитено място за съхранение. Препоръчваме Amazon S3.

Вторично и третично съхранение: От време на време и особено след значителни надстройки правете копия на тези резервни копия в няколко други сигурни места за съхранение (напр. Google Drive и/или криптиран и защитен с парола външен твърд диск)

Ако използвате WordPress, помислете за тези добавки за архивиране:

Препоръчваме и използваме UpraftPlus за нашите резервни копия. Безплатната версия не архивира данните на Disciple.Tools, така че за да използвате този плъгин, трябва да платите за премиум акаунта.

Ние също сме тествали BackWPup. Този плъгин е безплатен, но е по-труден за настройка.

Ограничен достъп

Колкото повече достъп давате до акаунти, толкова по-висок е рискът. Не всеки трябва да има ролята на администратор на уебсайт. Администраторът може да направи всичко със сайта. Научете различните роли за вашия сайт и ги разпределете според отговорностите на лицето.

Ако има пробив, искате да имате най-малко информация. Не давайте достъп до ценни акаунти на хора, които не поддържат кибер защита най-добри практики.

Приложете този принцип към уебсайтове, акаунти в социални медии, мениджъри на пароли, услуги за имейл маркетинг (т.е. Mailchimp) и др.

Ако използвате сайт на WordPress, можете да промените ролята на потребителя и настройките за разрешение.

Сигурни пароли

Първо, НЕ СПОДЕЛЯЙТЕ ПАРОЛИ с други. Ако трябва по някаква причина, променете паролата си след това.

Второ, жизненоважно е всеки, който е част от вашия M2DMM екип, да използва сигурни пароли.

Колкото повече човек има достъп, толкова по-умишлено ще трябва да има различна защитена парола за ВСЕКИ акаунт.

Почти невъзможно е да запомните тези пароли и не е разумно да записвате паролите си в бележник или да ги запазвате директно на компютъра си. Обмислете използването на мениджър на пароли като 1Password.

Уверете се, че имейлът ви е регистриран за Бил ли съм пундиран?. Този сайт ще ви уведоми, когато вашият имейл се появи в хакната и изтекла база данни онлайн. Ако това се случи, незабавно сменете паролата си.

Проверка в две стъпки

Когато е възможно, използвайте потвърждение в 2 стъпки. Това ще предложи на вашите цифрови акаунти най-добрата защита от хакери. Въпреки това е така императив че сигурно запазвате резервни кодове за всеки акаунт, с който го използвате. Това е в случай, че случайно загубите устройството, което използвате за потвърждаване в две стъпки.

Защитен имейл

Искате имейл услуга, която да поддържа най-новите функции за сигурност. Също така, не използвайте личното си име или идентификационни данни във вашата потребителска информация.

Gmail е една от водещите имейл услуги за сигурност на имейл. Ако го използвате, той се слива и не изглежда, че се опитвате да сте сигурни.

Protonmail е по-нова и в момента има активни актуализации. Ако го използвате, очевидно е, че се опитвате да използвате защитен имейл и той не се слива с други имейли.

Виртуални частни мрежи (VPN)

VPN мрежите са нещо, което трябва да имате предвид, когато правите управление на риска план. Ако живеете на високорисково място, VPN ще бъде друг слой на защита за работата на M2DMM. Ако не го направите, може или не може да е необходимо.

Не използвайте VPN, когато влизате във Facebook, тъй като това може да накара Facebook да затвори вашия рекламен акаунт.

VPN променят IP адреса на компютъра и дават на вашите данни допълнителен слой защита. Вие ще искате VPN, ако не искате местното правителство или доставчикът на интернет услуги да вижда кои уебсайтове посещавате.

Имайте предвид, че VPN мрежите забавят скоростта на връзката. Те могат да се намесват в услуги и уебсайтове, които не харесват проксита, и това може да доведе до маркиране на вашия акаунт.

VPN ресурси

VPN ресурси

- Ето Най-добрата VPN услуга за 2019 г. от Tech Radar

- Лесно е да настроите VPN по такъв начин, че всъщност да не ви защитава от наблюдение. За да проверите дали вашият VPN работи правилно, посетете https://ipleak.net/ or https://www.wizcase.com/tools/whats-my-ip/.

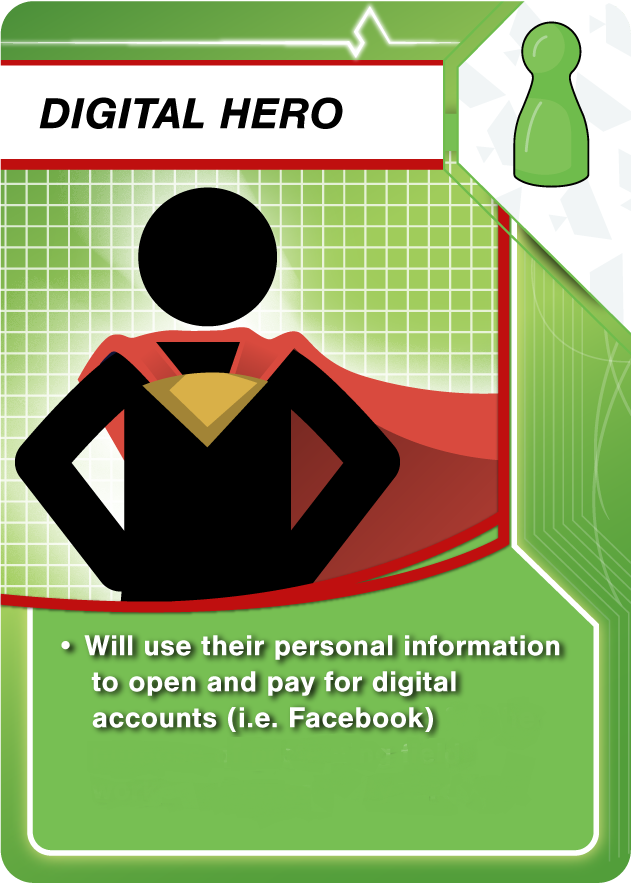

Дигитален герой

Когато създавате цифрови акаунти, те ще поискат лична информация като име, адрес, телефонни номера, информация за кредитна карта и т.н.

За да добавите допълнителен слой на сигурност, помислете за наемане на a Дигитален герой на вашия екип. Цифров герой доброволно предоставя своята самоличност, за да настрои цифровите акаунти.

Digital Hero представлява юридическо лице като бизнес, нестопанска цел или организация за създаване на мета бизнес акаунт на името на юридическото лице. Meta е компанията майка на Facebook и Instagram.

Те са хора, които не живеят в страната и могат да защитават министерството от локализирани заплахи за сигурността (напр. хакери, враждебни групи или правителства и т.н.).

Криптирани твърди дискове

Подобно на VPN и Digital Heros, наличието на напълно криптирани твърди дискове е най-добрата практика за управление на риска за полета с висок риск.

Не забравяйте да шифровате напълно твърдите дискове на всичките си устройства (т.е. лаптоп, настолен компютър, таблет, външен твърд диск, мобилен телефон)

iPhone и iPad

Докато имате зададена парола на устройството си с iOS, тя е шифрована.

Лаптопи

Всеки, който има физически достъп до вашия компютър, не се нуждае от вашата парола, за да види файловете. Те могат просто да премахнат твърдия диск и да го поставят в друга машина, за да прочетат файловете. Единственото нещо, което може да спре това да работи, е криптирането на целия диск. Не забравяйте паролата си, тъй като не можете да прочетете диска без нея.

OS X 10.11 или по-нова версия:

1. Щракнете върху менюто на Apple и след това върху Системни предпочитания.

2. Щракнете върху Сигурност и поверителност.

3. Отворете раздела FileVault.

4. FileVault е името на функцията за криптиране на целия диск на OS X и тя трябва да бъде активирана.

Windows 10:

По-новите лаптопи с Windows 10 автоматично имат активирано криптиране на целия диск, ако влезете с акаунт в Microsoft.

За да проверите дали криптирането на целия диск е активирано:

1. Отворете приложението Настройки

2. Навигирайте до Система > Относно

3. Потърсете настройката „Шифроване на устройството“ в долната част на панела Информация.

Забележка: Ако нямате раздел, озаглавен „Шифроване на устройството“, потърсете настройката, озаглавена „Настройки на BitLocker“.

4. Щракнете върху него и проверете дали всяко устройство е маркирано като „BitLocker включен“.

5. Ако щракнете върху него и нищо не се случи, нямате активирано криптиране и трябва да го активирате.

Външни твърди дискове

Ако загубите външния си твърд диск, всеки може да вземе и прочете съдържанието му. Единственото нещо, което може да спре това да се случи, е криптирането на целия диск. Това важи и за USB памети, както и за всички устройства за съхранение. Не забравяйте паролата си, тъй като не можете да прочетете диска без нея.

OS X 10.11 или по-нова версия:

Отворете Finder, щракнете с десния бутон върху устройството и изберете „Получаване на информация“. Редът, отбелязан с „Формат“, трябва да казва „шифрован“, както на тази екранна снимка:

Windows 10:

Шифроването на външни устройства е достъпно само с BitLocker, функция, която е включена само в Windows 10 Professional или по-добра. За да проверите дали вашият външен диск е шифрован, натиснете клавиша Windows, въведете „BitLocker Drive Encryption“ и отворете приложението „BitLocker Drive Encryption“. Външният твърд диск трябва да бъде маркиран с думите „BitLocker включен“. Ето екранна снимка на някой, който все още не е шифровал C: дяла:

Подрязване на данни

Премахване на стари данни

Разумно е да премахнете ненужните данни, които вече не са полезни или са изтекли. Това може да са стари резервни копия или файлове или минали бюлетини, запазени в Mailchimp.

Google Yourself

Google вашето име и имейл адрес поне веднъж месечно.

- Ако откриете нещо, което може да компрометира вашата безопасност, незабавно помолете този, който е пуснал информацията онлайн, да я премахне.

- След като бъде изтрит или променен, за да премахне вашата самоличност, премахнете го от кеша на Google

Затегнете сигурността на акаунтите в социалните медии

Независимо дали е личен или свързан със служение, прегледайте настройките за сигурност на вашите акаунти в социалните медии. Уверете се, че нямате компрометиращи публикации или снимки. Настроено ли е на частно? Уверете се, че приложенията на трети страни нямат повече достъп, отколкото трябва.

Разделете работната и личната среда

Това вероятно е най-трудното за изпълнение за повечето. Въпреки това, ако го направите от самото начало, ще бъде по-лесно.

Използвайте отделни браузъри за работа и личен живот. В тези браузъри използвайте независими акаунти за мениджър на пароли. По този начин хронологията на търсенето в уебсайта ви и отметките са разделени.

Създайте оценка на риска и план за действие при извънредни ситуации

Когато работите в зони с висок риск, документите за оценка на риска и планиране при извънредни ситуации (RACP) са предназначени да ви помогнат да идентифицирате всички потенциални заплахи за сигурността, които могат да възникнат във вашия M2DMM контекст, и да създадете подходящ план за реакция, ако възникнат.

Можете да се договорите като екип как ще споделите за участието си в работата, как ще комуникирате по електронен път и насоки за доверие на екипа.

Молитвено избройте възможните заплахи, нивото на риск на заплахата, връзките и как да предотвратите или да се справите със заплахата.

Насрочете периодичен одит на сигурността

Една последна препоръка е вашият екип на M2DMM да обмисли планирането на периодичен одит на сигурността. Приложете тези най-добри практики, както и тези, които сте научили след извършване на оценка и план за управление на риска на място. Уверете се, че всеки човек попълва контролен списък за оптимална сигурност.

Използвайте контролния списък за одит на управление на риска на Kingdom.Training

Използвайте контролния списък за одит на управление на риска на Kingdom.Training