میڈیا میں رسک مینجمنٹ ٹو ڈسپل میکنگ موومنٹس (M2DMM)

رسک مینجمنٹ آسان نہیں ہے، ایک وقتی واقعہ یا فیصلہ نہیں، لیکن یہ ضروری ہے۔ یہ مجموعی طور پر بھی ہے، آپ جو انتخاب کرتے ہیں (یا کرنے میں ناکام رہتے ہیں) ایک علاقے میں پورے اثر انداز ہوتے ہیں۔ ہم راستے میں اٹھائے گئے کچھ بہترین طریقوں کا اشتراک کرکے آپ کو لیس کرنا چاہتے ہیں۔ دانائی کی طرف جھکتے ہوئے ہم ہمت کے ساتھ خوف کے خلاف پیچھے ہٹیں، اور خدا ہمیں ان دونوں کے درمیان تفریق کرنے کی بصیرت عطا کرے۔

اگر آپ کوئی ایسی چیز شامل کرنا چاہتے ہیں جو آپ نے سیکھی ہے، تو بلا جھجھک نیچے تبصرہ کریں۔

اپنے آلات میں تحفظ شامل کریں۔

اسے اپنے شراکتی معاہدوں کا حصہ بنائیں کہ M2DMM اراکین کو اپنے آلات (یعنی لیپ ٹاپ، ڈیسک ٹاپ، ٹیبلیٹ، ہارڈ ڈرائیو، موبائل فون) کو محفوظ کرنا چاہیے۔

➤ اسکرین لاک کو آن کریں (مثال کے طور پر، اگر آپ کا آلہ 5 منٹ تک فعال نہیں ہے، تو یہ لاک ہو جائے گا اور پاس ورڈ کی ضرورت ہوگی)۔

➤ آلات تک رسائی کے لیے مضبوط پاس ورڈز/بائیو میٹرکس بنائیں۔

➤ آلات کو خفیہ کریں۔

➤ ایک اینٹی وائرس ایپلی کیشن انسٹال کریں۔

➤ ہمیشہ تازہ ترین اپ ڈیٹس انسٹال کریں۔

➤ آٹو فل کو آن کرنے سے گریز کریں۔

➤ اکاؤنٹس میں لاگ ان نہ رہیں۔

➤ کام کے لیے VPN استعمال کریں۔

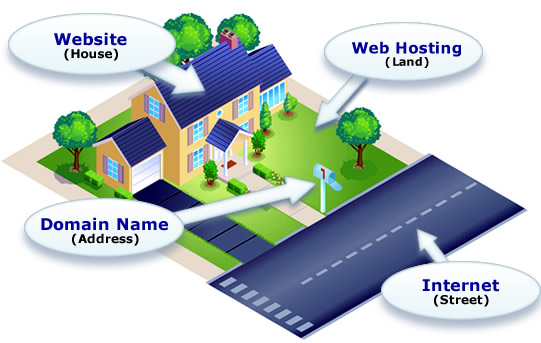

سیکیور ساکٹ لیئر (SSL) یا HTTPS

اگر کسی سائٹ کے پاس SSL سرٹیفکیٹ نہیں ہے، تو یہ ضروری ہے کہ اس کا سیٹ اپ ہو۔ SSL کا استعمال انٹرنیٹ پر بھیجی جانے والی حساس معلومات کی حفاظت کے لیے کیا جاتا ہے۔ اسے خفیہ بنایا گیا ہے تاکہ مطلوبہ وصول کنندہ ہی اس تک رسائی حاصل کر سکے۔ SSL ہیکرز کے خلاف تحفظ کے لیے ضروری ہے۔

ایک بار پھر، اگر آپ نے ایک ویب سائٹ بنائی ہے، چاہے وہ دعائیہ ویب سائٹ ہو، انجیلی بشارت کی سائٹ ہو، یا ایک شاگرد۔ اوزار مثال کے طور پر، آپ کو SSL ترتیب دینے کی ضرورت ہے۔

اگر کسی سائٹ کے پاس SSL سرٹیفکیٹ ہے، تو URL اس سے شروع ہوگا۔ https://. اگر اس میں SSL نہیں ہے تو یہ اس سے شروع ہوگا۔ http://.

SSL کو ترتیب دینے کا سب سے آسان طریقہ آپ کی ہوسٹنگ سروس کے ذریعے ہے۔ گوگل آپ کی ہوسٹنگ سروس کا نام اور SSL کو کیسے ترتیب دیا جائے، اور آپ کو یہ کرنے کے طریقہ سے متعلق ہدایات تلاش کرنے کے قابل ہونا چاہیے۔

ہوسٹنگ سائٹس اور ان کے SSL سیٹ اپ گائیڈز کی مثالیں۔:

محفوظ بیک اپ

محفوظ بیک اپ خطرے کے انتظام میں اہم ہیں۔ آپ کے پاس اپنی تمام ویب سائٹس بشمول آپ کے Disciple.Tools مثال کے لیے اپنے بیک اپ میں بیک اپ ہونا ضروری ہے۔ اپنے ذاتی آلات کے لیے بھی ایسا کریں!

اگر آپ کے پاس محفوظ بیک اپ موجود ہیں، تو آپ کو ویب سائٹ کے کریشوں، حادثاتی طور پر حذف ہونے اور دیگر بڑی غلطیوں کے بارے میں فکر کرنے کی ضرورت نہیں ہوگی۔

ویب سائٹ کے بیک اپس

بنیادی ذخیرہ: محفوظ اسٹوریج مقام پر ہفتہ وار خودکار بیک اپ سیٹ کریں۔ ہم تجویز کرتے ہیں ایمیزون S3.

ثانوی اور ترتیری ذخیرہ: کبھی کبھار اور خاص طور پر اہم اپ گریڈ کے بعد، ان بیک اپس کی کاپیاں کچھ دیگر محفوظ سٹوریج مقامات پر بنائیں (یعنی، گوگل ڈرائیو اور/یا انکرپٹڈ اور پاس ورڈ سے محفوظ بیرونی ہارڈ ڈرائیو)

اگر آپ ورڈپریس استعمال کر رہے ہیں، تو ان بیک اپ پلگ ان پر غور کریں:

ہم تجویز کرتے ہیں اور استعمال کرتے ہیں۔ UpraftPlus ہمارے بیک اپ کے لیے۔ مفت ورژن Disciple.Tools کے ڈیٹا کا بیک اپ نہیں لیتا، اس لیے اس پلگ ان کو استعمال کرنے کے لیے، آپ کو پریمیم اکاؤنٹ کے لیے ادائیگی کرنی ہوگی۔

ہم نے بھی تجربہ کیا ہے۔ BackWPup. یہ پلگ ان مفت ہے لیکن سیٹ اپ کرنا زیادہ مشکل ہے۔

محدود رسائی

آپ اکاؤنٹس تک جتنی زیادہ رسائی دیں گے، خطرہ اتنا ہی زیادہ ہوگا۔ ہر کسی کے پاس ویب سائٹ کا ایڈمن رول ہونا ضروری نہیں ہے۔ ایڈمن کسی سائٹ پر کچھ بھی کر سکتا ہے۔ اپنی سائٹ کے لیے مختلف کردار سیکھیں اور انہیں فرد کی ذمہ داریوں کے مطابق دیں۔

اگر کوئی خلاف ورزی ہوتی ہے، تو آپ چاہتے ہیں کہ کم سے کم معلومات دستیاب ہوں۔ ایسے لوگوں کو قیمتی اکاؤنٹس تک رسائی نہ دیں جو برقرار نہیں رکھتے ہیں۔ سائبر سیکورٹی بہترین طریقوں.

اس اصول کو ویب سائٹس، سوشل میڈیا اکاؤنٹس، پاس ورڈ مینیجرز، ای میل مارکیٹنگ سروسز (یعنی میلچیمپ) وغیرہ پر لاگو کریں۔

اگر آپ ورڈپریس سائٹ استعمال کر رہے ہیں، تو آپ صارف کے کردار اور اجازت کی ترتیبات کو تبدیل کر سکتے ہیں۔

محفوظ پاس ورڈز

سب سے پہلے، دوسروں کے ساتھ پاس ورڈز کا اشتراک نہ کریں۔ اگر آپ کو کسی بھی وجہ سے کرنا پڑے تو بعد میں اپنا پاس ورڈ تبدیل کریں۔

دوسرا، یہ بہت ضروری ہے کہ ہر وہ شخص جو آپ کی M2DMM ٹیم کا حصہ ہے محفوظ پاس ورڈ استعمال کرے۔

کسی شخص کی جتنی زیادہ رسائی ہوگی، اتنا ہی جان بوجھ کر اسے ہر اکاؤنٹ کے لیے ایک مختلف محفوظ پاس ورڈ رکھنے کی ضرورت ہوگی۔

ان پاس ورڈز کو یاد رکھنا تقریباً ناممکن ہے، اور اپنے پاس ورڈز کو نوٹ بک میں لکھنا یا انہیں براہ راست اپنے کمپیوٹر پر محفوظ کرنا دانشمندی نہیں ہے۔ پاس ورڈ مینیجر جیسے استعمال کرنے پر غور کریں۔ 1Password.

یقینی بنائیں کہ آپ کا ای میل سائن اپ ہو چکا ہے۔ کیا مجھے پیوند کیا گیا ہے؟؟ یہ سائٹ آپ کو مطلع کرے گی جب آپ کا ای میل آن لائن ہیک اور لیک شدہ ڈیٹا بیس میں ظاہر ہوگا۔ اگر ایسا ہوتا ہے تو فوراً اپنا پاس ورڈ تبدیل کریں۔

2 قدمی توثیق

جب بھی ممکن ہو، 2 قدمی توثیق کا استعمال کریں۔ یہ آپ کے ڈیجیٹل اکاؤنٹس کو ہیکرز سے سب سے زیادہ تحفظ فراہم کرے گا۔ تاہم، یہ ہے ضروری ہے کہ آپ ہر اس اکاؤنٹ کے بیک اپ کوڈ کو محفوظ طریقے سے محفوظ کرتے ہیں جس کے ساتھ آپ اسے استعمال کرتے ہیں۔ ایسا اس صورت میں ہوتا ہے جب آپ غلطی سے وہ آلہ کھو دیتے ہیں جسے آپ 2 قدمی توثیق کے لیے استعمال کرتے ہیں۔

محفوظ ای میل

آپ ایک ایسی ای میل سروس چاہتے ہیں جو تازہ ترین حفاظتی خصوصیات کے بارے میں تازہ ترین رہے۔ اس کے علاوہ، اپنے صارف کی معلومات میں اپنا ذاتی نام یا شناختی تفصیلات استعمال نہ کریں۔

Gmail کے ای میل سیکورٹی کے لیے سرکردہ ای میل سروسز میں سے ایک ہے۔ اگر آپ اسے استعمال کرتے ہیں، تو یہ گھل مل جاتا ہے اور ایسا نہیں لگتا کہ آپ محفوظ رہنے کی کوشش کر رہے ہیں۔

پروٹون میل نیا ہے اور فی الحال فعال اپ ڈیٹس ہیں۔ اگر آپ اسے استعمال کر رہے ہیں، تو ظاہر ہے کہ آپ ایک محفوظ ای میل استعمال کرنے کی کوشش کر رہے ہیں اور یہ دوسری ای میلز کے ساتھ نہیں ملتی۔

مجازی نجی نیٹ ورک (وی پی این)

جب بھی آپ ایک بنا رہے ہوں تو VPNs غور کرنے کی چیزیں ہیں۔ رسک مینجمنٹ منصوبہ اگر آپ اعلی خطرے والے مقام پر رہتے ہیں تو، VPN M2DMM کام کے لیے تحفظ کی ایک اور پرت ہوگی۔ اگر آپ ایسا نہیں کرتے ہیں، تو یہ ضروری بھی ہو سکتا ہے یا نہیں۔

فیس بک تک رسائی کرتے وقت وی پی این کا استعمال نہ کریں، کیونکہ اس کی وجہ سے فیس بک آپ کے اشتہاری اکاؤنٹ کو بند کر سکتا ہے۔

VPNs کمپیوٹر کا IP ایڈریس تبدیل کرتے ہیں اور آپ کے ڈیٹا کو تحفظ کی ایک اضافی تہہ دیتے ہیں۔ اگر آپ نہیں چاہتے ہیں کہ مقامی حکومت یا انٹرنیٹ سروس پرووائیڈر یہ دیکھے کہ آپ کون سی ویب سائٹ دیکھ رہے ہیں تو آپ کو ایک VPN چاہیے۔

ذہن میں رکھیں، VPNs کنکشن کی رفتار کو کم کرتے ہیں۔ وہ ان سروسز اور ویب سائٹس میں مداخلت کر سکتے ہیں جو پراکسیز کو پسند نہیں کرتی ہیں، اور اس کی وجہ سے آپ کے اکاؤنٹ پر جھنڈا لگ سکتا ہے۔

VPN وسائل

VPN وسائل

- باہر چیک کریں ٹیک ریڈار کے ذریعہ بہترین VPN سروس 2019

- وی پی این کو اس طرح ترتیب دینا آسان ہے کہ یہ درحقیقت آپ کی نگرانی سے حفاظت نہیں کر رہا ہے۔ یہ چیک کرنے کے لیے کہ آیا آپ کا VPN ٹھیک سے کام کر رہا ہے، ملاحظہ کریں۔ https://ipleak.net/ or https://www.wizcase.com/tools/whats-my-ip/.

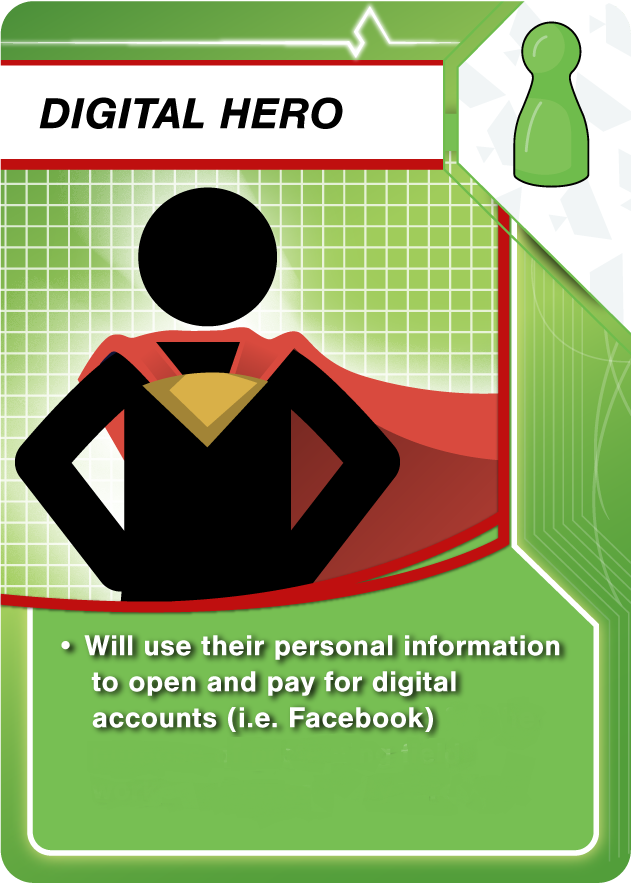

ڈیجیٹل ہیرو

جب آپ ڈیجیٹل اکاؤنٹس قائم کرتے ہیں، تو وہ ذاتی معلومات جیسے نام، پتہ، فون نمبر، کریڈٹ کارڈ کی معلومات وغیرہ مانگیں گے۔

سیکیورٹی کی ایک اضافی تہہ شامل کرنے کے لیے، بھرتی کرنے پر غور کریں۔ ڈیجیٹل ہیرو آپ کی ٹیم کو. ڈیجیٹل اکاؤنٹس قائم کرنے کے لیے ایک ڈیجیٹل ہیرو رضاکارانہ طور پر اپنی شناخت فراہم کرتا ہے۔

ایک ڈیجیٹل ہیرو قانونی ادارے کے نام پر میٹا بزنس اکاؤنٹ قائم کرنے کے لیے ایک قانونی ادارے جیسے کاروبار، غیر منافع بخش یا تنظیم کی نمائندگی کرتا ہے۔ میٹا فیس بک اور انسٹاگرام کی بنیادی کمپنی ہے۔

وہ ایسے شخص ہیں جو ملک میں نہیں رہتے ہیں جو وزارت کو مقامی سیکورٹی کے خطرات (یعنی ہیکرز، مخالف گروہوں یا حکومتوں وغیرہ) سے بچانے کے قابل ہیں۔

انکرپٹڈ ہارڈ ڈرائیوز

VPNs اور Digital Heros کی طرح، مکمل طور پر انکرپٹ شدہ ہارڈ ڈرائیوز کا ہونا زیادہ خطرہ والے شعبوں کے لیے رسک مینجمنٹ کا بہترین عمل ہے۔

اپنے تمام آلات (یعنی لیپ ٹاپ، ڈیسک ٹاپ، ٹیبلیٹ، بیرونی ہارڈ ڈرائیو، موبائل فون) پر ہارڈ ڈرائیوز کو مکمل طور پر انکرپٹ کرنا یقینی بنائیں۔

آئی فونز اور آئی پیڈز

جب تک آپ کے iOS آلہ پر پاس کوڈ سیٹ ہے، یہ انکرپٹڈ ہے۔

لیپ ٹاپ

جسے آپ کے کمپیوٹر تک جسمانی رسائی حاصل ہے اسے فائلوں کو دیکھنے کے لیے آپ کے پاس ورڈ کی ضرورت نہیں ہے۔ وہ آسانی سے ہارڈ ڈرائیو کو ہٹا سکتے ہیں اور فائلوں کو پڑھنے کے لیے اسے دوسری مشین میں ڈال سکتے ہیں۔ واحد چیز جو اسے کام کرنے سے روک سکتی ہے وہ ہے فل ڈسک انکرپشن۔ اپنا پاس ورڈ نہ بھولیں، کیونکہ آپ اس کے بغیر ڈسک کو نہیں پڑھ سکتے۔

OS X 10.11 یا بعد کا:

1. ایپل مینو پر کلک کریں، اور پھر سسٹم کی ترجیحات۔

2. سیکورٹی اور رازداری پر کلک کریں۔

3. فائل والٹ ٹیب کو کھولیں۔

4. FileVault OS X کی فل ڈسک انکرپشن فیچر کا نام ہے، اور اسے فعال ہونا چاہیے۔

ونڈوز 10:

اگر آپ Microsoft اکاؤنٹ کے ساتھ سائن ان کرتے ہیں تو نئے Windows 10 لیپ ٹاپس میں خودکار طور پر فل ڈسک انکرپشن فعال ہو جاتی ہے۔

یہ چیک کرنے کے لیے کہ فل ڈسک انکرپشن فعال ہے:

1. ترتیبات ایپ کھولیں

2. سسٹم > کے بارے میں نیویگیٹ کریں۔

3. کے بارے میں پینل کے نیچے "ڈیوائس انکرپشن" کی ترتیب تلاش کریں۔

نوٹ: اگر آپ کے پاس "ڈیوائس انکرپشن" کے عنوان سے کوئی سیکشن نہیں ہے تو پھر "BitLocker Settings" کے عنوان سے ترتیب تلاش کریں۔

4. اس پر کلک کریں، اور چیک کریں کہ ہر ڈرائیو پر "BitLocker آن" کا نشان لگا ہوا ہے۔

5. اگر آپ اس پر کلک کرتے ہیں اور کچھ نہیں ہوتا ہے، تو آپ کے پاس انکرپشن فعال نہیں ہے، اور آپ کو اسے فعال کرنے کی ضرورت ہے۔

بیرونی ہارڈ ڈرائیوز

اگر آپ اپنی بیرونی ہارڈ ڈسک کھو دیتے ہیں، تو کوئی بھی اس کے مواد کو لے اور پڑھ سکتا ہے۔ واحد چیز جو اسے ہونے سے روک سکتی ہے وہ ہے فل ڈسک انکرپشن۔ یہ USB سٹکس اور کسی بھی اسٹوریج ڈیوائسز پر بھی لاگو ہوتا ہے۔ اپنا پاس ورڈ نہ بھولیں، کیونکہ آپ اس کے بغیر ڈسک کو نہیں پڑھ سکتے۔

OS X 10.11 یا بعد کا:

فائنڈر کھولیں، ڈرائیو پر دائیں کلک کریں، اور "معلومات حاصل کریں" کو منتخب کریں۔ "فارمیٹ" کے نشان والی لائن کو "انکرپٹڈ" کہنا چاہیے، جیسے اس اسکرین شاٹ میں:

ونڈوز 10:

بیرونی ڈرائیوز کو خفیہ کرنا صرف BitLocker کے ساتھ دستیاب ہے، یہ خصوصیت صرف Windows 10 Professional یا اس سے بہتر میں شامل ہے۔ یہ چیک کرنے کے لیے کہ آپ کی ایکسٹرنل ڈسک انکرپٹڈ ہے، ونڈوز کی کو دبائیں، "BitLocker Drive Encryption" ٹائپ کریں اور "BitLocker Drive Encryption" ایپ کھولیں۔ بیرونی ہارڈ ڈسک کو "BitLocker on" کے الفاظ سے نشان زد کیا جانا چاہیے۔ یہاں کسی ایسے شخص کا اسکرین شاٹ ہے جس نے ابھی تک C: پارٹیشن کو انکرپٹ نہیں کیا ہے۔

ڈیٹا کی کٹائی

پرانا ڈیٹا ہٹا دیں۔

غیر ضروری ڈیٹا کو ہٹانا دانشمندی ہے جو اب کارآمد نہیں ہے یا ختم ہو چکا ہے۔ یہ پرانے بیک اپ یا فائلیں یا میلچیمپ پر محفوظ کردہ ماضی کے نیوز لیٹر ہو سکتے ہیں۔

خود گوگل کریں۔

کم از کم ماہانہ اپنا نام اور ای میل پتہ گوگل کریں۔

- اگر آپ کو کوئی ایسی چیز ملتی ہے جس سے آپ کی حفاظت سے سمجھوتہ ہو سکتا ہے، تو فوری طور پر کسی سے بھی پوچھیں جو معلومات آن لائن ڈالتا ہے اسے ہٹانے کے لیے۔

- آپ کی شناخت کو ہٹانے کے لیے اسے حذف یا تبدیل کرنے کے بعد، اسے گوگل کے کیشے سے ہٹا دیں۔

سوشل میڈیا اکاؤنٹس پر سیکیورٹی سخت کریں۔

چاہے یہ ذاتی ہو یا وزارت سے متعلق، اپنے سوشل میڈیا اکاؤنٹس پر سیکیورٹی کی ترتیبات کو دیکھیں۔ یقینی بنائیں کہ آپ کے پاس سمجھوتہ کرنے والی پوسٹس یا تصاویر نہیں ہیں۔ کیا یہ نجی پر سیٹ ہے؟ اس بات کو یقینی بنائیں کہ فریق ثالث ایپس کو اس سے زیادہ رسائی حاصل نہ ہو۔

کام اور ذاتی ماحول کو تقسیم کریں۔

یہ شاید سب سے زیادہ کے لئے لاگو کرنے کے لئے سب سے مشکل ہے. تاہم، اگر آپ اسے شروع سے کرتے ہیں، تو یہ آسان ہو جائے گا.

کام اور ذاتی زندگی کے لیے علیحدہ براؤزر استعمال کریں۔ ان براؤزرز کے اندر، آزاد پاس ورڈ مینیجر اکاؤنٹس استعمال کریں۔ اس طرح، آپ کی ویب سائٹ کی تلاش کی سرگزشت، اور بک مارکس الگ ہو جاتے ہیں۔

خطرے کی تشخیص اور ہنگامی منصوبہ بنائیں

زیادہ خطرے والے علاقوں میں کام کرتے وقت، رسک اسسمنٹ اینڈ کنٹیجنسی پلاننگ (RACP) دستاویزات آپ کو کسی بھی ممکنہ حفاظتی خطرات کی نشاندہی کرنے میں مدد کرنے کے لیے بنائے گئے ہیں جو آپ کے M2DMM سیاق و سباق میں پیش آ سکتے ہیں اور اگر وہ پیش آئیں تو ایک مناسب جوابی منصوبہ بنائیں۔

آپ ایک ٹیم کے طور پر اس بات سے اتفاق کر سکتے ہیں کہ آپ کام میں اپنی شمولیت کے بارے میں کس طرح اشتراک کریں گے، آپ الیکٹرانک طور پر کیسے بات چیت کریں گے اور ٹیم کے اعتماد کے لیے رہنما اصول۔

دعا کے ساتھ ممکنہ خطرات، خطرے کے خطرے کی سطح، ٹرپ وائرز اور خطرے کو روکنے یا اس سے نمٹنے کا طریقہ درج کریں۔

ایک بار بار سیکورٹی آڈٹ شیڈول کریں

ایک حتمی تجویز یہ ہے کہ آپ کی M2DMM ٹیم بار بار ہونے والے سیکیورٹی آڈٹ کو شیڈول کرنے پر غور کرے۔ ان بہترین طریقوں کے ساتھ ساتھ جو آپ نے فیلڈ رسک مینجمنٹ کی تشخیص اور منصوبہ بندی کرنے کے بعد سیکھے ہیں ان کا اطلاق کریں۔ یقینی بنائیں کہ ہر شخص زیادہ سے زیادہ سیکورٹی کے لیے ایک چیک لسٹ مکمل کرتا ہے۔