Riskijuhtimine meedias kuni jüngrite liikumisteni (M2DMM)

Riskijuhtimine ei ole lihtne, mitte ühekordne sündmus või otsus, kuid see on hädavajalik. See on ka terviklik, ühes valdkonnas tehtud (või tegemata jätmata) valikud mõjutavad tervikut. Soovime teid varustada, jagades mõningaid parimaid tavasid, mille oleme sellel teel kogunud. Tõrkugem julgelt tagasi hirmu vastu, alistudes samal ajal tarkusele, ja andku Jumal meile arusaamist nende kahe vahel eristada.

Kui soovite midagi õpitut lisada, jätke kommentaar alla.

Lisage oma seadmetele kaitse

Tehke oma partnerluslepingute osaks, et M2DMM-i liikmed peavad oma seadmeid (nt sülearvutit, lauaarvutit, tahvelarvutit, kõvaketast, mobiiltelefoni) kaitsma.

➤ Lülitage sisse ekraanilukk (nt kui teie seade pole 5 minuti jooksul aktiivne, lukustub see ja nõuab parooli).

➤ Looge seadmetele juurdepääsuks tugevad paroolid/biomeetria.

➤ Seadmete krüptimine.

➤ Installige viirusetõrjerakendus.

➤ Installige alati uusimad värskendused.

➤ Vältige automaatse täitmise sisselülitamist.

➤ Ärge jääge kontodele sisse logituks.

➤ Kasutage tööks VPN-i.

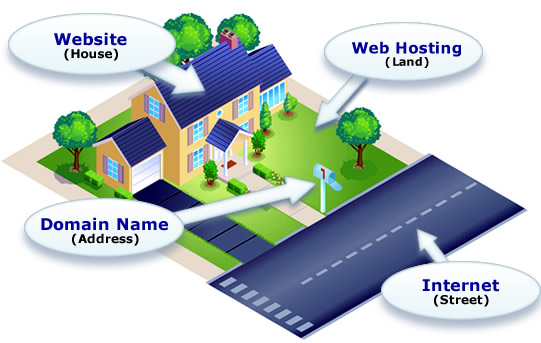

Secure Sockets Layer (SSL) või HTTPS

Kui saidil ei ole SSL-sertifikaati, on oluline, et see oleks seadistatud. SSL-i kasutatakse Interneti kaudu saadetud tundliku teabe kaitsmiseks. See on krüpteeritud, nii et adressaat on ainus, kes sellele juurde pääseb. SSL on häkkerite eest kaitsmiseks ülioluline.

Jällegi, kui olete loonud veebisaidi, olgu see siis palveveebisait, evangeelse sait või Jünger. Tööriistad Näiteks peate seadistama SSL-i.

Kui saidil on SSL-sertifikaat, algab URL sõnadega https://. Kui sellel pole SSL-i, algab see http://.

Lihtsaim viis SSL-i seadistamiseks on hostimisteenus. Google teie hostimisteenuse nimi ja SSL-i seadistamine ning peaksite leidma juhiseid selle kohta.

Näited hostimissaitidest ja nende SSL-i seadistamise juhendid:

Turvalised varukoopiad

Turvalised varukoopiad on riskijuhtimisel üliolulised. Kõigi veebisaitide, sealhulgas Disciple.Toolsi eksemplari jaoks peavad teil olema varukoopiad. Tehke seda ka oma isiklike seadmete jaoks!

Kui teil on turvalised varukoopiad, ei pea te muretsema veebisaidi kokkujooksmiste, juhuslike kustutamiste ja muude suurte vigade pärast.

Veebisaidi varundamine

Esmane salvestusruum: Seadistage iganädalane automaatne varukoopia turvalisse salvestuskohta. Me soovitame Amazon S3.

Sekundaarne ja tertsiaarne salvestusruum: Aeg-ajalt ja eriti pärast olulisi uuendusi tehke nendest varukoopiatest koopiaid paaris teises turvalises salvestuskohas (nt Google Drive'is ja/või krüptitud ja parooliga kaitstud välises kõvakettas).

Kui kasutate WordPressi, kaaluge neid varunduspluginaid:

Soovitame ja kasutame UpraftPlus meie varukoopiate jaoks. Tasuta versioon ei varunda Disciple.Toolsi andmeid, seega peate selle pistikprogrammi kasutamiseks maksma lisatasu konto eest.

Oleme ka testinud BackWPup. See pistikprogramm on tasuta, kuid selle seadistamine on keerulisem.

Piiratud ligipääs

Mida rohkem juurdepääsu kontodele annate, seda suurem on risk. Kõigil ei pea olema veebisaidi administraatori rolli. Administraator saab saidiga kõike teha. Õppige oma saidi erinevaid rolle ja andke need välja vastavalt inimese kohustustele.

Rikkumise korral soovite, et saadaval oleks võimalikult vähe teavet. Ärge andke juurdepääsu väärtuslikele kontodele inimestele, kes neid ei halda küberturvalisus parimad tavad.

Rakendage seda põhimõtet veebisaitidele, sotsiaalmeedia kontodele, paroolihalduritele, meiliturundusteenustele (st Mailchimp) jne.

Kui kasutate WordPressi saiti, saate muuta kasutaja rolli- ja loaseadeid.

Turvalised paroolid

Esiteks, ÄRGE JAGAGE PAROOLID teistega. Kui peate mingil põhjusel seda tegema, muutke oma parool hiljem.

Teiseks on ülioluline, et kõik teie M2DMM-i meeskonna liikmed kasutaksid turvalisi paroole.

Mida rohkemale inimesel on juurdepääs, seda tahtlikumalt peab ta valima IGA konto jaoks erineva turvalise parooli.

Neid paroole on peaaegu võimatu meeles pidada ja pole mõistlik oma paroole märkmikusse üles kirjutada või otse arvutisse salvestada. Kaaluge näiteks paroolihalduri kasutamist 1Password.

Veenduge, et teie e-posti aadress oleks registreerunud Kas mind on röövitud?. See sait teavitab teid, kui teie meilisõnumid ilmuvad võrgus häkitud ja lekkinud andmebaasi. Kui see juhtub, muutke kohe oma parool.

2-Step kontrollimine

Võimaluse korral kasutage kaheastmelist kinnitamist. See kaitseb teie digitaalseid kontosid häkkerite eest kõige paremini. Siiski on hädavajalik et salvestate turvakoodid iga konto jaoks, millega seda kasutate. Seda juhuks, kui kaotate kogemata seadme, mida kasutate kaheastmelise kinnitamise jaoks.

Turvaline e-post

Soovite meiliteenust, mis on uusimate turvafunktsioonidega kursis. Samuti ärge kasutage oma kasutajaandmetes oma isikunime ega isikuandmeid.

gmail on üks juhtivaid meiliteenuseid e-posti turvalisuse valdkonnas. Kui kasutate seda, sulandub see sisse ega jäta muljet, et proovite olla turvaline.

Protonmail on uuem ja sellel on praegu aktiivsed uuendused. Kui kasutate seda, on ilmne, et proovite kasutada turvalist meili ja see ei sulandu teiste e-kirjadega.

Virtuaalsed privaatvõrgud

VPN-idega tuleb alati arvestada, kui koostate a riskijuhtimise plaan. Kui elate kõrge riskiga asukohas, on VPN M2DMM-i töö jaoks veel üks kaitsekiht. Kui te seda ei tee, võib see olla vajalik või mitte.

Ärge kasutage Facebooki sisenemisel VPN-i, kuna see võib põhjustada Facebooki teie reklaamikonto sulgemise.

VPN-id muudavad arvuti IP-aadressi ja annavad teie andmetele täiendava kaitsekihi. Soovite VPN-i, kui te ei soovi, et kohalik omavalitsus või Interneti-teenuse pakkuja näeks, milliseid veebisaite te külastate.

Pidage meeles, et VPN-id aeglustavad ühenduse kiirust. Need võivad segada teenuseid ja veebisaite, millele puhverserverid ei meeldi, ning see võib põhjustada teie konto märgistamise.

VPN-i ressursid

VPN-i ressursid

- Kontrollima Tech Radari parim VPN-teenus 2019

- VPN-i on lihtne seadistada nii, et see tegelikult ei kaitse teid jälgimise eest. Kontrollimaks, kas teie VPN töötab korralikult, külastage https://ipleak.net/ or https://www.wizcase.com/tools/whats-my-ip/.

Digitaalne kangelane

Kui seadistate digitaalsed kontod, küsivad nad isikuandmeid, nagu nimi, aadress, telefoninumbrid, krediitkaardi andmed jne.

Täiendava turvakihi lisamiseks kaaluge a Digitaalne kangelane oma meeskonnale. Digikangelane loob digitaalsete kontode loomisel vabatahtlikult oma identiteedi.

Digikangelane esindab juriidilist isikut, näiteks ettevõtet, mittetulundusühingut või organisatsiooni, kes loob juriidilise isiku nimel Meta-ettevõtte konto. Meta on Facebooki ja Instagrami emaettevõte.

Nad on keegi, kes ei ela riigis ja suudab kaitsta ministeeriumi lokaliseeritud turvaohtude eest (nt häkkerid, vaenulikud rühmitused või valitsused jne).

Krüptitud kõvakettad

Sarnaselt VPN-idele ja Digital Herosele on täielikult krüpteeritud kõvaketaste omamine riskijuhtimise parim tava kõrge riskiga valdkondades.

Krüpteerige kindlasti kõigi seadmete kõvakettad (nt sülearvuti, lauaarvuti, tahvelarvuti, väline kõvaketas, mobiiltelefon)

iPhone'id ja iPadid

Niikaua kui teie iOS-i seadmes on pääsukood määratud, on see krüptitud.

Sülearvutid

Kellel on füüsiline juurdepääs teie arvutile, ei ole failide nägemiseks vaja teie parooli. Nad saavad failide lugemiseks lihtsalt kõvaketta eemaldada ja teise masinasse sisestada. Ainus asi, mis võib selle töö takistada, on täisketta krüpteerimine. Ärge unustage oma parooli, sest ilma selleta ei saa te ketast lugeda.

OS X 10.11 või uuem:

1. Klõpsake Apple'i menüül ja seejärel System Preferences.

2. Klõpsake valikut Turvalisus ja privaatsus.

3. Avage vahekaart FileVault.

4. FileVault on OS X-i täisketta krüptimise funktsiooni nimi ja see peab olema lubatud.

Windows 10:

Uuemates Windows 10 sülearvutites on täisketta krüpteerimine automaatselt lubatud, kui logite sisse Microsofti kontoga.

Kontrollimaks, kas täisketta krüptimine on lubatud:

1. Avage rakendus Seaded

2. Liikuge jaotisse Süsteem > Teave

3. Otsige paneeli Teave allservast seadet „Seadme krüpteerimine”.

Märkus. Kui teil pole jaotist „Seadme krüpteerimine”, otsige seadet „BitLockeri sätted”.

4. Klõpsake sellel ja kontrollige, kas igal draivil on märge "BitLocker sees".

5. Kui klõpsate sellel ja midagi ei juhtu, pole teil krüptimine lubatud ja peate selle lubama.

Välised kõvakettad

Kui kaotate oma välise kõvaketta, võib igaüks võtta ja lugeda selle sisu. Ainus, mis seda takistab, on täisketta krüpteerimine. See kehtib ka USB-mälupulkade ja kõigi salvestusseadmete kohta. Ärge unustage oma parooli, sest ilma selleta ei saa te ketast lugeda.

OS X 10.11 või uuem:

Avage Finder, paremklõpsake draivil ja valige "Hangi teave". Rida „Format” peaks ütlema „krüptitud”, nagu sellel ekraanipildil:

Windows 10:

Väliste draivide krüptimine on saadaval ainult BitLockeriga – funktsiooniga, mis sisaldub ainult Windows 10 Professionalis või uuemas versioonis. Et kontrollida, kas teie väline ketas on krüptitud, vajutage Windowsi klahvi, tippige "BitLocker Drive Encryption" ja avage rakendus "BitLocker Drive Encryption". Välisel kõvakettal peaks olema kiri "BitLocker sees". Siin on ekraanipilt kellestki, kes pole veel C: partitsiooni krüpteerinud:

Andmete pügamine

Eemaldage vanad andmed

Mõistlik on eemaldada mittevajalikud andmed, mis pole enam kasulikud või aegunud. Need võivad olla Mailchimpi salvestatud vanad varukoopiad või failid või varasemad uudiskirjad.

Google ise

Google'is oma nimi ja e-posti aadress vähemalt kord kuus.

- Kui leiate midagi, mis võib teie turvalisust ohustada, paluge teabe võrku pannud isikul see kohe eemaldada.

- Pärast selle kustutamist või muutmist teie identiteedi eemaldamiseks eemaldage see Google'i vahemälust

Tugevdage sotsiaalmeedia kontode turvalisust

Olenemata sellest, kas see on seotud isikliku või ministeeriumiga, minge läbi oma sotsiaalmeedia kontode turvaseaded. Veenduge, et teil poleks kompromiteerivaid postitusi ega pilte. Kas see on seatud privaatseks? Veenduge, et kolmandate osapoolte rakendustel ei oleks rohkem juurdepääsu kui peaks.

Eraldage töö- ja isiklik keskkond

Seda on ilmselt enamiku jaoks kõige keerulisem rakendada. Kui aga teete seda algusest peale, on lihtsam.

Kasutage tööks ja isiklikuks eluks eraldi brausereid. Nendes brauserites kasutage sõltumatuid paroolihalduri kontosid. Nii eraldatakse teie veebisaidi otsinguajalugu ja järjehoidjad.

Koostage riskianalüüsi ja situatsiooniplaan

Kõrge riskiga piirkondades töötades on riskihindamise ja situatsiooniplaneerimise (RACP) dokumendid loodud selleks, et aidata teil tuvastada võimalikud turvaohud, mis teie M2DMM-i kontekstis võivad ilmneda, ja luua nende ilmnemisel sobiv reageerimisplaan.

Saate meeskonnana kokku leppida, kuidas jagate oma seotust tööga, kuidas suhtlete elektrooniliselt ja juhised meeskonna usalduse tagamiseks.

Loetlege palvemeelselt võimalikud ohud, ohu riskitase, juhtmed ja kuidas ohtu ennetada või sellega toime tulla.

Planeerige korduv turvaaudit

Üks viimane soovitus on, et teie M2DMM-i meeskond kaaluks korduva turvaauditi kavandamist. Rakendage neid parimaid tavasid ja neid, mida õppisite pärast kohapealset riskijuhtimise hindamist ja plaani. Veenduge, et iga inimene täidaks optimaalse turvalisuse tagamiseks kontrollnimekirja.

Kasutage Kingdom.Trainingi riskijuhtimise auditi kontrollnimekirja

Kasutage Kingdom.Trainingi riskijuhtimise auditi kontrollnimekirja