Riskadministrado en Amaskomunikilaro al Disĉiplo Faranta Movojn (M2DMM)

Riskadministrado ne estas simpla, ne unufoja evento aŭ decido, sed ĝi estas esenca. Ĝi ankaŭ estas holisma, elektoj, kiujn vi faras (aŭ ne faras) en unu areo, influas la tuton. Ni volas ekipi vin dividante kelkajn el la plej bonaj praktikoj, kiujn ni prenis survoje. Ni kuraĝe forpuŝu timo dum cedado al saĝo, kaj Dio donu al ni la komprenon por distingi inter la du.

Se vi ŝatus aldoni ion, kion vi lernis, bonvolu lasi komenton ĉe la malsupro.

Aldonu Protekton al viaj Aparatoj

Faru parton de viaj partnerecaj interkonsentoj, ke membroj de M2DMM devas sekurigi siajn aparatojn (t.e., tekkomputilo, labortablo, tablojdo, malmola disko, poŝtelefono)

➤ Enŝaltu ekranan ŝlosilon (ekz., se via aparato ne estas aktiva dum 5 minutoj, ĝi ŝlosis kaj postulos la pasvorton).

➤ Kreu fortajn pasvortojn/biometriojn por aliri aparatojn.

➤ Ĉifri aparatojn.

➤ Instalu Antivirusan aplikaĵon.

➤ Ĉiam instalu la plej novajn ĝisdatigojn.

➤ Evitu ŝalti aŭtomatan plenigon.

➤ Ne restu ensalutinta en kontojn.

➤ Uzu VPN por laboro.

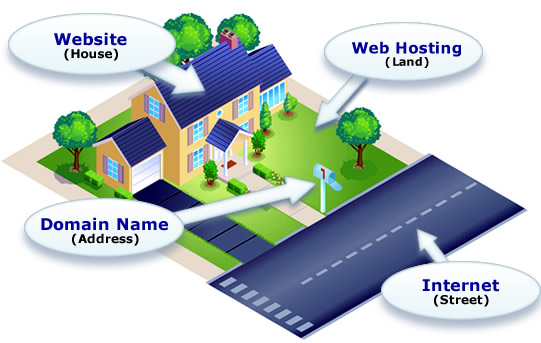

Secure Sockets Layer (SSL) aŭ HTTPS

Se retejo ne havas SSL-Atestilon, tiam estas grave ke ĝi estas agordita. SSL estas uzata por protekti sentemajn informojn senditajn tra la Interreto. Ĝi estas ĉifrita tiel ke la celita ricevanto estas la sola kiu povas aliri ĝin. SSL estas esenca por protekto kontraŭ piratoj.

Denove, se vi kreis retejon, ĉu ĝi estas preĝa retejo, evangeliisma retejo aŭ a Disĉiplo.Iloj ekzemple, vi devas agordi SSL.

Se retejo havas SSL-Atestilon, la URL komencos per https://. Se ĝi ne havas SSL, ĝi komencos per http://.

La plej facila maniero agordi SSL estas per via gastiga servo. google la nomo de via gastiga servo kaj kiel agordi SSL, kaj vi devus povi trovi instrukciojn pri kiel fari tion.

Ekzemploj de gastigaj retejoj kaj iliaj agordaj gvidiloj de SSL:

Sekuraj Rezervoj

Sekuraj sekurkopioj estas decidaj en riska administrado. Vi devas havi sekurkopiojn al viaj sekurkopioj por viaj ĉiuj retejoj inkluzive de via ekzemplo de Disciple.Tools. Faru ĉi tion ankaŭ por viaj personaj aparatoj!

Se vi havas sekurajn sekurkopiojn, tiam vi ne devos zorgi pri retejaj kraŝoj, hazardaj forigoj kaj aliaj gravaj eraroj.

Retejaj Rezervoj

Ĉefa Stokado: Agordu aŭtomatajn sekurkopiojn ĉiusemajne al sekura konservejo. Ni rekomendas Amazon S3.

Sekundara kaj Terciara Stokado: Foje kaj precipe post gravaj ĝisdatigoj, faru kopiojn de tiuj sekurkopioj en kelkaj aliaj sekuraj stokaj lokoj (t.e. Google Drive kaj/aŭ ĉifrita kaj pasvorte protektita ekstera malmola disko)

Se vi uzas WordPress, konsideru ĉi tiujn rezervajn kromaĵojn:

Ni rekomendas kaj uzas UpraftPlus por niaj sekurkopioj. La senpaga versio ne rezervas datumojn de Disciple.Tools, do por uzi ĉi tiun kromprogramon, vi devas pagi por la premiokonto.

Ni ankaŭ provis BackWPup. Ĉi tiu kromaĵo estas senpaga sed pli malfacila agordi.

Limigita Aliro

Ju pli da aliro vi donas al kontoj, des pli alta la risko. Ne ĉiuj bezonas havi la Administran rolon de retejo. Administranto povas fari ĉion ajn al retejo. Lernu la malsamajn rolojn por via retejo kaj donu ilin laŭ la respondecoj de la persono.

Se estas rompo, vi volas ke la plej malgranda kvanto da informoj estu haveblaj. Ne donu aliron al valoraj kontoj al homoj, kiuj ne konservas Cibereco plej bonaj praktikoj.

Apliku ĉi tiun principon al retejoj, kontoj pri sociaj amaskomunikiloj, pasvortaj administrantoj, retpoŝtaj merkatservoj (t.e., Mailchimp), ktp.

Se vi uzas WordPress-ejon, vi povas ŝanĝi la rolon de uzanto kaj permesajn agordojn.

Sekuraj Pasvortoj

Unue, NE PARTUNU PASORDON kun aliaj. Se vi devas pro ia kialo, ŝanĝu vian pasvorton poste.

Due, estas VITAL, ke ĉiuj, kiuj estas parto de via M2DMM-teamo, uzu sekurajn pasvortojn.

Ju pli homo havas aliron, des pli intencitaj ili devos esti pri havi malsaman sekuran pasvorton por ĈIU konto.

Estas preskaŭ neeble memori ĉi tiujn pasvortojn, kaj ne estas saĝe noti viajn pasvortojn en kajeron aŭ konservi ilin rekte al via komputilo. Konsideru uzi pasvortmanaĝeron kiel 1Password.

Certiĝu, ke via retpoŝto estas registrita Ĉu mi estis pritraktita?. Ĉi tiu retejo sciigos vin kiam via retpoŝto aperos en pirata kaj likita datumbazo interrete. Se tio okazas, ŝanĝu vian pasvorton tuj.

2-Paĝa Verifado

Kiam ajn eblas, uzu 2-paŝan konfirmon. Ĉi tio ofertos al viaj ciferecaj kontoj la plej protekton kontraŭ piratoj. Tamen, ĝi estas imperativo ke vi sekure konservu rezervajn kodojn por ĉiu konto kun kiu vi uzas ĝin. Ĉi tio okazas se vi hazarde perdos la aparaton, kiun vi uzas por 2-paŝa konfirmo.

Sekura Retpoŝto

Vi volas retpoŝtan servon, kiu restas ĝisdatigita pri la plej novaj sekurecaj funkcioj. Ankaŭ, ne uzu vian personan nomon aŭ identigajn detalojn en viaj uzantinformoj.

gmail estas unu el la ĉefaj retpoŝtaj servoj por retpoŝta sekureco. Se vi uzas ĝin, ĝi miksiĝas kaj ne ŝajnas, ke vi provas esti sekura.

Protona Poŝto estas pli nova kaj nuntempe havas aktivajn ĝisdatigojn. Se vi uzas ĝin, estas evidente, ke vi provas uzi sekuran retpoŝton kaj ĝi ne miksiĝas kun aliaj retpoŝtoj.

Virtualaj Private Retoj (VPNs)

VPN-oj estas io por konsideri kiam ajn vi faras Riska demarŝo plano. Se vi loĝas en altriska loko, VPN estos alia tavolo de protekto por laboro de M2DMM. Se vi ne faras, ĝi eble aŭ eble ne estas necesa.

Ne uzu VPN kiam vi aliras Facebook, ĉar ĉi tio povas kaŭzi Facebook fermi vian reklaman konton.

VPN-oj ŝanĝas la IP-adreson de komputilo kaj donas al viaj datumoj kroman protektotavolon. Vi deziros VPN se vi ne volas, ke la loka registaro aŭ Interreta Servoprovizanto vidu kiujn retejojn vi vizitas.

Memoru, VPN-oj malrapidigas konektan rapidon. Ili povas malhelpi servojn kaj retejojn, kiuj ne ŝatas prokurojn, kaj ĉi tio povus kaŭzi vian konton esti markita.

VPN-Rimedoj

VPN-Rimedoj

- kontrolu La Plej Bona VPN-Servo 2019 de Tech Radar

- Estas facile agordi VPN tiel, ke ĝi fakte ne protektas vin kontraŭ gvatado. Por kontroli ĉu via VPN funkcias ĝuste, vizitu https://ipleak.net/ or https://www.wizcase.com/tools/whats-my-ip/.

Cifereca Heroo

Kiam vi starigas ciferecajn kontojn, ili petos personajn informojn kiel nomon, adreson, telefonnumerojn, kreditkartajn informojn ktp.

Por aldoni plian tavolon de sekureco, konsideru varbi a Cifereca Heroo al via teamo. Cifereca Heroo proponas sian identecon por starigi la ciferecajn kontojn.

Cifereca Heroo reprezentas juran enton kiel komercon, neprofitocelan aŭ organizon por starigi Meta Komercan Konton en la nomo de la jura ento. Meta estas la gepatra kompanio de Facebook kaj Instagram.

Ili estas iu ne loĝanta en lando, kiu kapablas protekti la ministerion kontraŭ lokalizitaj sekurecaj minacoj (t.e. retpiratoj, malamikaj grupoj aŭ registaroj, ktp).

Ĉifritaj Malmolaj Diskoj

Kiel VPN-oj kaj Ciferecaj Herooj, havi plene ĉifritajn malmolajn diskojn estas plej bona praktiko pri riska administrado por altriskaj kampoj.

Nepre plene ĉifri la malmolajn diskojn en ĉiuj viaj aparatoj (t.e., tekkomputilo, labortablo, tablojdo, ekstera malmola disko, poŝtelefono)

iPhones kaj iPads

Dum vi havas paskodon fiksitan sur via iOS-aparato, ĝi estas ĉifrita.

tekkomputiloj

Kiu havas fizikan aliron al via komputilo, ne bezonas vian pasvorton por vidi la dosierojn. Ili povas simple forigi la malmolan diskon kaj enmeti ĝin en alian maŝinon por legi la dosierojn. La sola afero, kiu povas malhelpi ĉi tion funkcii, estas plendiska ĉifrado. Ne forgesu vian pasvorton, ĉar vi ne povas legi la diskon sen ĝi.

OS X 10.11 aŭ poste:

1. Alklaku la Apple-menuon, kaj tiam Sistemaj Preferoj.

2. Klaku Sekureco kaj Privateco.

3. Malfermu la langeton FileVault.

4. FileVault estas la nomo de la plendiska ĉifrado de OS X, kaj ĝi devas esti ebligita.

Windows 10:

Pli novaj Windows 10-tekkomputiloj aŭtomate havas plendiskan ĉifradon ebligita se vi ensalutas per Microsoft-konto.

Por kontroli, ke plendiska ĉifrado estas ebligita:

1. Malfermu la Agordan programon

2. Iru al Sistemo > Pri

3. Serĉu la agordon "Aparato Ĉifrado" ĉe la malsupro de la panelo Pri.

Noto: Se vi ne havas sekcion titolitan "Aparato-Ĉifrado", tiam serĉu la agordon titolitan "Agordoj de BitLocker".

4. Alklaku ĝin kaj kontrolu, ke ĉiu disko estas markita "BitLocker ŝaltita".

5. Se vi alklakas ĝin kaj nenio okazas, vi ne havas ĉifradon ebligita, kaj vi devas ebligi ĝin.

Eksteraj malmolaj diskoj

Se vi perdas vian eksteran malmolan diskon, ĉiu povas preni kaj legi ĝian enhavon. La sola afero, kiu povas malhelpi ĉi tion, estas plendiska ĉifrado. Ĉi tio validas ankaŭ por USB-memoroj, kaj ajnaj stokaj aparatoj. Ne forgesu vian pasvorton, ĉar vi ne povas legi la diskon sen ĝi.

OS X 10.11 aŭ poste:

Malfermu Finder, dekstre alklaku la stiradon kaj elektu "Akiri Informojn". La linio markita "Formato" devus diri "ĉifrita", kiel en ĉi tiu ekrankopio:

Windows 10:

Ĉifrado de eksteraj diskoj disponeblas nur kun BitLocker, funkcio kiu estas nur inkluzivita en Windows 10 Professional aŭ pli bona. Por kontroli, ke via ekstera disko estas ĉifrita, premu la Vindozan ŝlosilon, tajpu "BitLocker Drive Encryption" kaj malfermu la apon "BitLocker Drive Encryption". La ekstera malmola disko devus esti markita per la vortoj "BitLocker on." Jen ekrankopio de iu, kiu ankoraŭ ne ĉifris la C:-diskon:

Datumtondado

Forigi Malnovajn Datumojn

Estas saĝe forigi nenecesajn datumojn, kiuj ne plu utilas aŭ eksvalidiĝas. Ĉi tio povus esti malnovaj sekurkopioj aŭ dosieroj aŭ pasintaj informiloj konservitaj en Mailchimp.

Guglu Mem

Guglo vian nomon kaj retadreson almenaŭ monate.

- Se vi trovas ion, kio povus endanĝerigi vian sekurecon, tuj petu al kiu ajn metis la informojn interretan forigi ĝin.

- Post kiam ĝi estas forigita aŭ ŝanĝita por forigi vian identecon, forigi ĝin el la kaŝmemoro de Guglo

Plifortigu Sekurecon en Sociaj Amaskomunikilaj Kontoj

Ĉu ĝi estas persona aŭ ministeria rilata, iru tra la sekurecaj agordoj en viaj sociaj amaskomunikiloj. Certiĝu, ke vi ne havas kompromitajn afiŝojn aŭ bildojn. Ĉu ĝi estas privata? Certigu, ke triaj programoj ne havas pli da aliro ol ili devus.

Kompartigu Laborajn kaj Personajn Mediojn

Ĉi tio verŝajne estas la plej malfacila por efektivigi por plej multaj. Tamen, se vi faros ĝin de la komenco, ĝi estos pli facila.

Uzu apartajn retumilon por laboro kaj persona vivo. Ene de tiuj retumiloj, uzu sendependajn pasvortmanaĝerajn kontojn. Tiel, via retejo serĉhistorio, kaj legosignoj estas apartigitaj.

Krei Risktakso kaj Eventuala Plano

Kiam vi laboras en alt-riskaj areoj, la dokumentoj de Risktakso kaj Eventuala Planado (RACP) estas dezajnitaj por helpi vin identigi eventualajn sekurecajn minacojn, kiuj povas okazi en via M2DMM-kunteksto kaj krei taŭgan respondplanon, se ili okazos.

Vi povas konsenti kiel teamo kiel vi dividos pri via implikiĝo kun la laboro, kiel vi komunikados elektronike kaj gvidlinioj por teamfido.

Preĝe listigu eblajn minacojn, la riskan nivelon de la minaco, ekskursetojn kaj kiel malhelpi aŭ trakti la minacon.

Planu Ripetantan Sekurecan Revizion

Unu fina rekomendo estas, ke via M2DMM-teamo pripensu plani ripetiĝantan sekurecan revizion. Apliku ĉi tiujn plej bonajn praktikojn same kiel tiujn, kiujn vi lernis post fari taksadon kaj planon pri kampa risko-administrado. Certigu, ke ĉiu persono kompletigas kontrolon por optimuma sekureco.

Uzu la Kontrolliston pri Kontrolo pri Risko-Administrado de Kingdom.Training

Uzu la Kontrolliston pri Kontrolo pri Risko-Administrado de Kingdom.Training