चेला बनाउने आन्दोलनमा मिडियामा जोखिम व्यवस्थापन (M2DMM)

जोखिम व्यवस्थापन सरल छैन, एक पटक घटना वा निर्णय होइन, तर यो आवश्यक छ। यो पूर्णतावादी पनि छ, तपाईंले एउटा क्षेत्रमा गर्नुभएका छनोटहरूले (वा बनाउन असफल) सम्पूर्णलाई असर गर्छ। हामीले बाटोमा उठाएका केही उत्कृष्ट अभ्यासहरू साझा गरेर हामी तपाईंलाई सुसज्जित गर्न चाहन्छौं। हामी साहसी भई डरको विरुद्धमा बुद्धिमा झुण्ड्याउँदै पछाडि धकेलौं, र भगवानले हामीलाई दुई बीचको अन्तर्दृष्टि प्रदान गरून्।

यदि तपाइँ तपाइँले सिकेको केहि थप्न चाहनुहुन्छ भने, तल टिप्पणी छोड्न नहिचकिचाउनुहोस्।

आफ्नो यन्त्रहरूमा सुरक्षा थप्नुहोस्

M2DMM सदस्यहरूले आफ्ना यन्त्रहरू (जस्तै, ल्यापटप, डेस्कटप, ट्याब्लेट, हार्ड ड्राइभ, मोबाइल फोन) सुरक्षित गर्नुपर्छ भन्ने कुरालाई तपाईंको साझेदारी सम्झौताको अंश बनाउनुहोस्।

➤ स्क्रिन लक सक्रिय गर्नुहोस् (उदाहरणका लागि, यदि तपाईंको उपकरण 5 मिनेटको लागि सक्रिय छैन भने, यो लक हुनेछ र पासवर्ड आवश्यक हुनेछ)।

➤ यन्त्रहरू पहुँच गर्न बलियो पासवर्ड/बायोमेट्रिक्स सिर्जना गर्नुहोस्।

➤ एन्क्रिप्ट उपकरणहरू।

➤ एन्टिभाइरस अनुप्रयोग स्थापना गर्नुहोस्।

➤ सधैं नवीनतम अद्यावधिकहरू स्थापना गर्नुहोस्।

➤ स्वत: भरण सक्रिय नगर्नुहोस्।

➤ खाताहरूमा लगइन नगर्नुहोस्।

➤ कामको लागि VPN प्रयोग गर्नुहोस्।

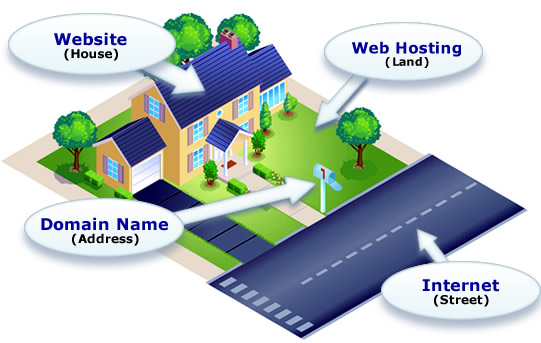

सुरक्षित सकेट लेयर (SSL) वा HTTPS

यदि कुनै साइटसँग SSL प्रमाणपत्र छैन भने, यो सेटअप हुनु महत्त्वपूर्ण छ। SSL इन्टरनेटमा पठाइएका संवेदनशील जानकारीको सुरक्षा गर्न प्रयोग गरिन्छ। यो इन्क्रिप्ट गरिएको छ ताकि अभिप्रेत प्राप्तकर्ता मात्र एक हो जसले यसलाई पहुँच गर्न सक्छ। ह्याकरहरू विरुद्ध सुरक्षाको लागि SSL महत्त्वपूर्ण छ।

फेरि, यदि तपाईंले वेबसाइट सिर्जना गर्नुभएको छ, चाहे यो प्रार्थना वेबसाइट होस्, सुसमाचार साइट, वा ए शिष्य।उपकरण उदाहरणका लागि, तपाईंले SSL सेट अप गर्न आवश्यक छ।

यदि साइटसँग SSL प्रमाणपत्र छ भने, URL बाट सुरु हुनेछ https://। यदि यसमा SSL छैन भने, यो बाट सुरु हुनेछ http://.

SSL सेटअप गर्ने सबैभन्दा सजिलो तरिका तपाईंको होस्टिङ सेवा मार्फत हो। गुगल तपाइँको होस्टिङ सेवाको नाम र SSL कसरी सेट अप गर्ने, र तपाइँ यो कसरी गर्ने भन्ने बारे निर्देशनहरू फेला पार्न सक्षम हुनुपर्दछ।

होस्टिङ साइटहरू र तिनीहरूको SSL सेटअप गाइडहरूको उदाहरणहरू:

सुरक्षित ब्याकअपहरू

सुरक्षित ब्याकअपहरू जोखिम व्यवस्थापनमा महत्त्वपूर्ण छन्। तपाइँसँग तपाइँको Disciple.Tools उदाहरण सहित तपाइँका सबै वेबसाइटहरूको लागि तपाइँको ब्याकअपहरूमा ब्याकअप हुनुपर्दछ। तपाईंको व्यक्तिगत उपकरणहरूको लागि पनि यो गर्नुहोस्!

यदि तपाइँसँग सुरक्षित ब्याकअपहरू छन् भने, तपाइँ वेबसाइट क्र्यास, आकस्मिक मेटाउने, र अन्य प्रमुख गल्तीहरूको बारेमा चिन्ता लिनु पर्दैन।

वेबसाइट ब्याकअपहरू

प्राथमिक भण्डारण: स्वचालित ब्याकअपहरू साप्ताहिक रूपमा सुरक्षित भण्डारण स्थानमा सेटअप गर्नुहोस्। हामी सुझाव दिन्छौं Amazon S3.

माध्यमिक र तृतीयक भण्डारण: कहिलेकाहीं र विशेष गरी महत्त्वपूर्ण अपग्रेडहरू पछि, ती ब्याकअपहरूको प्रतिलिपिहरू अन्य सुरक्षित भण्डारण स्थानहरूमा बनाउनुहोस् (जस्तै, Google ड्राइभ र/वा एन्क्रिप्टेड र पासवर्ड सुरक्षित बाह्य हार्ड ड्राइभ)।

यदि तपाइँ WordPress प्रयोग गर्दै हुनुहुन्छ भने, यी ब्याकअप प्लगइनहरू विचार गर्नुहोस्:

हामी सिफारिस गर्छौं र प्रयोग गर्दछौं UpraftPlus हाम्रो ब्याकअपको लागि। नि: शुल्क संस्करणले Disciple.Tools डाटा ब्याकअप गर्दैन, त्यसैले यो प्लगइन प्रयोग गर्न, तपाईंले प्रिमियम खाताको लागि तिर्नुपर्छ।

हामीले परीक्षण पनि गरेका छौं BackWPup। यो प्लगइन नि: शुल्क छ तर सेटअप गर्न थप चुनौतीपूर्ण छ।

सीमित पहुँच

तपाईंले खाताहरूमा जति धेरै पहुँच दिनुहुन्छ, त्यति नै उच्च जोखिम। सबैसँग वेबसाइटको प्रशासक भूमिका हुनु आवश्यक छैन। प्रशासकले साइटमा जे पनि गर्न सक्छ। तपाईंको साइटको लागि विभिन्न भूमिकाहरू जान्नुहोस् र व्यक्तिको जिम्मेवारी अनुसार तिनीहरूलाई दिनुहोस्।

यदि त्यहाँ उल्लङ्घन छ भने, तपाइँ कम्तिमा जानकारी उपलब्ध हुन चाहनुहुन्छ। सम्भार नगर्ने व्यक्तिहरूलाई बहुमूल्य खाताहरूमा पहुँच नदिनुहोस् cybersecurity उत्तम अभ्यासहरु।

यो सिद्धान्त वेबसाइटहरू, सोशल मिडिया खाताहरू, पासवर्ड प्रबन्धकहरू, इमेल मार्केटिङ सेवाहरू (जस्तै, मेलचिम्प) आदिमा लागू गर्नुहोस्।

यदि तपाइँ WordPress साइट प्रयोग गर्दै हुनुहुन्छ भने, तपाइँ प्रयोगकर्ताको भूमिका र अनुमति सेटिङहरू परिवर्तन गर्न सक्नुहुन्छ।

सुरक्षित पासवर्डहरू

सबैभन्दा पहिले, अरूसँग पासवर्डहरू साझेदारी नगर्नुहोस्। यदि तपाइँ कुनै कारणले गर्दा, तपाइँको पासवर्ड पछि परिवर्तन गर्नुहोस्।

दोस्रो, यो अत्यावश्यक छ कि तपाईको M2DMM टोलीको भाग भएका सबैले सुरक्षित पासवर्ड प्रयोग गर्छन्।

एक व्यक्तिसँग जति धेरै पहुँच हुन्छ, उनीहरूले प्रत्येक खाताको लागि फरक सुरक्षित पासवर्डको बारेमा उति जानीजानी आवश्यक पर्दछ।

यी पासवर्डहरू सम्झन लगभग असम्भव छ, र नोटबुकमा तपाइँका पासवर्डहरू लेख्नु वा तपाइँको कम्प्युटरमा सीधै बचत गर्नु बुद्धिमानी होइन। जस्तै पासवर्ड प्रबन्धक प्रयोग गरेर विचार गर्नुहोस् 1Password.

निश्चित गर्नुहोस् कि तपाईंको इमेल साइन अप गरिएको छ के म पन्डिएको छु?। यो साइटले तपाइँलाई सूचित गर्नेछ जब तपाइँको इमेल ह्याक र लीक डाटाबेस अनलाइनमा देखा पर्दछ। यदि यस्तो भयो भने, तुरुन्तै आफ्नो पासवर्ड परिवर्तन गर्नुहोस्।

२-चरण प्रमाणिकरण

सम्भव भएसम्म, २-चरण प्रमाणिकरण प्रयोग गर्नुहोस्। यसले तपाईंको डिजिटल खाताहरूलाई ह्याकरहरूबाट सबैभन्दा बढी सुरक्षा प्रदान गर्नेछ। यद्यपि, यो छ अनिवार्य तपाईंले यसलाई प्रयोग गर्ने प्रत्येक खाताको लागि सुरक्षित रूपमा ब्याकअप कोडहरू बचत गर्नुहुन्छ। यो यदि तपाईंले गल्तिले २-चरण प्रमाणिकरणको लागि प्रयोग गर्नुभएको यन्त्र गुमाउनु भयो भने।

सुरक्षित ईमेल

तपाइँ एक इमेल सेवा चाहनुहुन्छ जुन नवीनतम सुरक्षा सुविधाहरूमा अद्यावधिक रहन्छ। साथै, तपाईको प्रयोगकर्ता जानकारीमा तपाईको व्यक्तिगत नाम वा पहिचान विवरणहरू प्रयोग नगर्नुहोस्।

जीमेल इमेल सुरक्षा को लागी अग्रणी ईमेल सेवाहरु मध्ये एक हो। यदि तपाइँ यसलाई प्रयोग गर्नुहुन्छ भने, यो मिसिन्छ र तपाइँ सुरक्षित हुन प्रयास गर्दै हुनुहुन्छ जस्तो लाग्दैन।

प्रोटोनमेल नयाँ छ र हाल सक्रिय अद्यावधिकहरू छन्। यदि तपाइँ यसलाई प्रयोग गर्दै हुनुहुन्छ भने, यो स्पष्ट छ कि तपाइँ एक सुरक्षित इमेल प्रयोग गर्न कोशिस गर्दै हुनुहुन्छ र यो अन्य इमेलहरूसँग मिल्दैन।

भर्चुअल निजी सञ्जाल (VPNs)

VPN हरू विचार गर्न को लागी केहि चीज हो जब तपाइँ एक बनाउनुहुन्छ जोखिम व्यवस्थापन योजना। यदि तपाइँ उच्च जोखिम स्थानमा बस्नुहुन्छ भने, VPN M2DMM कार्यको लागि सुरक्षाको अर्को तह हुनेछ। यदि तपाईंले गर्नुभएन भने, यो आवश्यक हुन सक्छ वा नहुन सक्छ।

फेसबुक पहुँच गर्दा VPN प्रयोग नगर्नुहोस्, किनकि यसले फेसबुकले तपाईंको विज्ञापन खाता बन्द गर्न सक्छ।

VPN ले कम्प्युटरको IP ठेगाना परिवर्तन गर्छ र तपाईंको डाटालाई सुरक्षाको अतिरिक्त तह दिन्छ। यदि तपाइँ स्थानीय सरकार वा इन्टरनेट सेवा प्रदायकले तपाइँ भ्रमण गरिरहनुभएको वेबसाइटहरू हेर्न चाहनुहुन्न भने तपाइँ VPN चाहानुहुन्छ।

मनमा राख्नुहोस्, VPN ले जडानको गति कम गर्छ। तिनीहरूले प्रोक्सीहरू मन नपराउने सेवाहरू र वेबसाइटहरूमा हस्तक्षेप गर्न सक्छन्, र यसले तपाईंको खातालाई फ्ल्याग गर्न सक्छ।

VPN संसाधनहरू

VPN संसाधनहरू

- जाँच गर्नुहोस् टेक रडार द्वारा सर्वश्रेष्ठ VPN सेवा 2019

- VPN यसरी सेटअप गर्न सजिलो छ कि यसले वास्तवमा तपाईंलाई निगरानीबाट जोगाउँदैन। तपाईंको VPN ठीकसँग काम गरिरहेको छ कि छैन भनेर जाँच गर्न, भ्रमण गर्नुहोस् https://ipleak.net/ or https://www.wizcase.com/tools/whats-my-ip/.

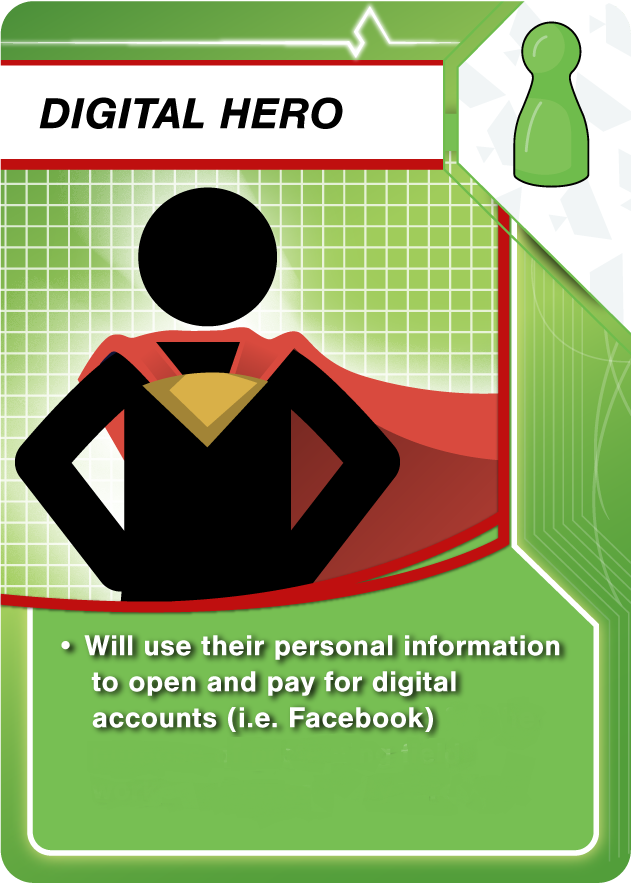

डिजिटल हिरो

जब तपाइँ डिजिटल खाताहरू सेट अप गर्नुहुन्छ, तिनीहरूले व्यक्तिगत जानकारी जस्तै नाम, ठेगाना, फोन नम्बर, क्रेडिट कार्ड जानकारी, आदि सोध्नेछन्।

सुरक्षाको थप तह थप्न, भर्ती गर्ने बारे विचार गर्नुहोस् डिजिटल हिरो आफ्नो टोलीलाई। एक डिजिटल हिरोले डिजिटल खाताहरू सेटअप गर्न आफ्नो पहिचान स्वयंसेवक गर्दछ।

डिजिटल हिरोले कानुनी संस्थाको नाममा मेटा बिजनेस खाता सेटअप गर्न व्यवसाय, गैर-नाफा वा संस्था जस्ता कानुनी निकायलाई प्रतिनिधित्व गर्दछ। मेटा फेसबुक र इन्स्टाग्रामको मूल कम्पनी हो।

तिनीहरू देशमा बसोबास नगर्ने व्यक्ति हुन् जसले स्थानीयकृत सुरक्षा खतराहरू (जस्तै ह्याकरहरू, शत्रु समूहहरू वा सरकारहरू, आदि) बाट मन्त्रालयलाई जोगाउन सक्षम छन्।

इन्क्रिप्टेड हार्ड ड्राइभहरू

VPNs र डिजिटल Heros जस्तै, पूर्ण-इन्क्रिप्टेड हार्ड ड्राइभहरू उच्च जोखिम क्षेत्रहरूको लागि जोखिम व्यवस्थापन उत्तम अभ्यास हो।

तपाईंका सबै यन्त्रहरूमा (जस्तै, ल्यापटप, डेस्कटप, ट्याब्लेट, बाह्य हार्ड ड्राइभ, मोबाइल फोन) मा हार्ड ड्राइभहरू पूर्ण रूपमा इन्क्रिप्ट गर्न निश्चित हुनुहोस्।

आईफोन र आईप्याडहरू

जबसम्म तपाइँसँग तपाइँको iOS उपकरणमा पासकोड सेट छ, यो ईन्क्रिप्टेड छ।

ल्यापटप

तपाईंको कम्प्युटरमा भौतिक पहुँच भएका जो कोहीलाई फाइलहरू हेर्नको लागि तपाईंको पासवर्ड आवश्यक पर्दैन। तिनीहरूले सजिलै हार्ड ड्राइभ हटाउन र फाइलहरू पढ्न अर्को मेसिनमा घुसाउन सक्छन्। एक मात्र चीज जसले यसलाई काम गर्नबाट रोक्न सक्छ पूर्ण-डिस्क ईन्क्रिप्शन हो। आफ्नो पासवर्ड नबिर्सनुहोस्, किनकि तपाईं बिना डिस्क पढ्न सक्नुहुन्न।

OS X 10.11 वा पछिको:

1. एप्पल मेनु क्लिक गर्नुहोस्, र त्यसपछि प्रणाली प्राथमिकताहरू।

2. सुरक्षा र गोपनीयता क्लिक गर्नुहोस्।

3. FileVault ट्याब खोल्नुहोस्।

4. FileVault OS X को पूर्ण-डिस्क इन्क्रिप्शन सुविधाको नाम हो, र यो सक्षम हुनुपर्छ।

विन्डोज 10:

नयाँ Windows 10 ल्यापटपहरूमा स्वचालित रूपमा पूर्ण-डिस्क इन्क्रिप्सन सक्षम हुन्छ यदि तपाईंले Microsoft खातासँग साइन इन गर्नुभयो भने।

पूर्ण-डिस्क इन्क्रिप्सन सक्षम छ भनेर जाँच गर्न:

१. सेटिंग्स अनुप्रयोग खोल्नुहोस्

2. प्रणाली > बारेमा नेभिगेट गर्नुहोस्

3. बारेमा प्यानलको तल "उपकरण इन्क्रिप्सन" सेटिङ खोज्नुहोस्।

नोट: यदि तपाइँसँग "उपकरण ईन्क्रिप्शन" शीर्षकको खण्ड छैन भने "BitLocker सेटिङहरू" शीर्षकको सेटिङ खोज्नुहोस्।

4. यसमा क्लिक गर्नुहोस्, र जाँच गर्नुहोस् कि प्रत्येक ड्राइभलाई "BitLocker अन" चिन्ह लगाइएको छ।

5. यदि तपाइँ यसमा क्लिक गर्नुहुन्छ र केहि भएन भने, तपाइँसँग एन्क्रिप्शन सक्षम छैन, र तपाइँ यसलाई सक्षम गर्न आवश्यक छ।

बाह्य हार्ड ड्राइभहरू

यदि तपाईंले आफ्नो बाह्य हार्ड डिस्क हराउनुभयो भने, जो कोहीले पनि यसको सामग्री लिन र पढ्न सक्छन्। यो हुनबाट रोक्न सक्ने एक मात्र चीज पूर्ण-डिस्क ईन्क्रिप्शन हो। यो USB स्टिकहरू र कुनै पनि भण्डारण उपकरणहरूमा पनि लागू हुन्छ। आफ्नो पासवर्ड नबिर्सनुहोस्, किनकि तपाईं बिना डिस्क पढ्न सक्नुहुन्न।

OS X 10.11 वा पछिको:

खोजकर्ता खोल्नुहोस्, ड्राइभमा दायाँ क्लिक गर्नुहोस्, र "जानकारी प्राप्त गर्नुहोस्" छनौट गर्नुहोस्। "ढाँचा" चिन्ह लगाइएको रेखाले यो स्क्रिनसटमा जस्तै "इन्क्रिप्टेड" भन्नु पर्छ:

विन्डोज 10:

बाह्य ड्राइभहरू इन्क्रिप्ट गर्ने BitLocker सँग मात्र उपलब्ध छ, यो सुविधा मात्र Windows 10 व्यावसायिक वा अझ राम्रोमा समावेश छ। तपाईंको बाह्य डिस्क इन्क्रिप्ट गरिएको छ कि छैन भनेर जाँच गर्न, Windows कुञ्जी थिच्नुहोस्, "BitLocker Drive Encryption" टाइप गर्नुहोस् र "BitLocker Drive Encryption" एप खोल्नुहोस्। बाहिरी हार्ड डिस्कलाई "BitLocker on" शब्दहरूसँग चिन्ह लगाइनुपर्छ। यहाँ कसैको स्क्रिनसट छ जसले अहिलेसम्म C: विभाजनलाई इन्क्रिप्ट गरेको छैन:

डाटा प्रुनिङ

पुरानो डाटा हटाउनुहोस्

अब उपयोगी वा म्याद सकिएको अनावश्यक डाटा हटाउनु बुद्धिमानी हुन्छ। यो पुरानो ब्याकअप वा फाइलहरू वा Mailchimp मा बचत गरिएका विगतका समाचारपत्रहरू हुन सक्छ।

गुगल आफैं

कम्तिमा मासिक तपाईको नाम र इमेल ठेगाना गुगल गर्नुहोस्।

- यदि तपाइँले तपाइँको सुरक्षामा सम्झौता गर्न सक्ने कुनै पनि कुरा फेला पार्नुभयो भने, तुरुन्तै जो कोहीलाई जानकारी अनलाइन राख्नु भयो यसलाई हटाउन सोध्नुहोस्।

- यसलाई मेटाएपछि वा तपाईंको पहिचान हटाउनको लागि परिवर्तन गरेपछि, यसलाई गुगलको क्यासबाट हटाउनुहोस्

सामाजिक मिडिया खाताहरूमा सुरक्षा कडा गर्नुहोस्

चाहे यो व्यक्तिगत होस् वा मन्त्रालय सम्बन्धित, तपाइँको सोशल मिडिया खाताहरूमा सुरक्षा सेटिङहरू मार्फत जानुहोस्। सुनिश्चित गर्नुहोस् कि तपाइँसँग सम्झौता पोस्ट वा चित्रहरू छैनन्। के यो निजीमा सेट गरिएको छ? सुनिश्चित गर्नुहोस् कि तेस्रो पक्षीय अनुप्रयोगहरूसँग उनीहरूले गर्नुपर्ने भन्दा बढी पहुँच छैन।

काम र व्यक्तिगत वातावरणलाई विभाजन गर्नुहोस्

यो शायद धेरै को लागी लागू गर्न को लागी सबै भन्दा चुनौतीपूर्ण छ। यद्यपि, यदि तपाइँ यसलाई सुरुदेखि नै गर्नुहुन्छ भने, यो सजिलो हुनेछ।

काम र व्यक्तिगत जीवनको लागि छुट्टै ब्राउजरहरू प्रयोग गर्नुहोस्। ती ब्राउजरहरूमा, स्वतन्त्र पासवर्ड प्रबन्धक खाताहरू प्रयोग गर्नुहोस्। यस तरिकाले, तपाईंको वेबसाइट खोज इतिहास, र बुकमार्कहरू अलग छन्।

जोखिम मूल्याङ्कन र आकस्मिक योजना सिर्जना गर्नुहोस्

उच्च जोखिम क्षेत्रहरूमा काम गर्दा, जोखिम मूल्याङ्कन र आकस्मिक योजना (RACP) कागजातहरू तपाइँको M2DMM सन्दर्भमा हुन सक्ने कुनै पनि सम्भावित सुरक्षा खतराहरू पहिचान गर्न र तिनीहरू भएमा उपयुक्त प्रतिक्रिया योजना सिर्जना गर्न मद्दतको लागि डिजाइन गरिएको हो।

तपाइँ एक टोलीको रूपमा सहमत हुन सक्नुहुन्छ तपाइँ कसरी काममा तपाइँको संलग्नता बारे साझा गर्नुहुन्छ, तपाइँ कसरी इलेक्ट्रोनिक संचार गर्नुहुनेछ र टोलीको विश्वासको लागि दिशानिर्देशहरू।

प्रार्थनापूर्वक सम्भावित खतराहरू, खतराको जोखिम-स्तर, ट्रिपवायरहरू र कसरी रोक्न वा खतरासँग व्यवहार गर्ने भनेर सूचीबद्ध गर्नुहोस्।

आवर्ती सुरक्षा अडिट अनुसूची गर्नुहोस्

एउटा अन्तिम सिफारिस भनेको तपाइँको M2DMM टोलीले पुनरावर्ती सुरक्षा लेखा परीक्षणको समयतालिकामा विचार गर्ने हो। क्षेत्र जोखिम व्यवस्थापन मूल्याङ्कन र योजना गरेपछि तपाईंले सिकेका यी उत्कृष्ट अभ्यासहरू लागू गर्नुहोस्। सुनिश्चित गर्नुहोस् कि प्रत्येक व्यक्तिले इष्टतम सुरक्षाको लागि चेकलिस्ट पूरा गर्दछ।

Kingdom.Training को जोखिम व्यवस्थापन अडिट चेकलिस्ट प्रयोग गर्नुहोस्

Kingdom.Training को जोखिम व्यवस्थापन अडिट चेकलिस्ट प्रयोग गर्नुहोस्